¿Lo que acaba de suceder? Introducido en 2015, HTTP/2 trajo varias mejoras al protocolo HTTP, incluida la transmisión de datos eficiente, el manejo de solicitudes, la capacidad de respuesta y la compresión de encabezados para transacciones de información basadas en sitios web. Pero además de esas eficiencias, HTTP/2 también trajo su propio conjunto de desafíos para los administradores y equipos de seguridad. A principios de esta semana, los investigadores anunciaron un exploit relacionado con HTTP/2 recientemente descubierto que puede usarse para realizar ataques de denegación de servicio (DoS) contra objetivos vulnerables.

En un informe de Las noticias de los piratas informáticosinvestigador de seguridad Bartek Nowotarski se le atribuye haber informado del problema al Centro de Coordinación del Equipo de Respuesta a Emergencias Informáticas (CERT) de Carnegie Mellon el 25 de enero.

La vulnerabilidad, conocida como Inundación de CONTINUACIÓN HTTP/2explota implementaciones HTTP/2 configuradas incorrectamente que no limitan o desinfectan los marcos de CONTINUACIÓN en el flujo de datos de una solicitud.

Nuevo HTTP/2 #vulnerabilidad descubierto.

Los ataques de «inundación de CONTINUACIÓN» pueden provocar denegación de servicio (DoS). Esto podría provocar fallos y graves interrupciones en el sitio web.

Encuentre detalles aquí: https://t.co/mA2FrvgYNm#la seguridad cibernética #noticiastecnológicas #infosec

– Las noticias de los hackers (@TheHackersNews) 4 de abril de 2024

Los fotogramas de CONTINUACIÓN son un método utilizado para continuar una secuencia de fragmentos de bloques de encabezado, lo que permite dividir los bloques de encabezado en varios fotogramas. El bloque de encabezado previamente fragmentado se considera completado cuando el servidor recibe un indicador END_HEADERS específico, que indica que no hay más CONTINUATION u otros marcos.

Las implementaciones HTTP/2 son vulnerables a ataques cuando la implementación no limita la cantidad de tramas de CONTINUACIÓN que se pueden enviar dentro de un único flujo de datos. Si un atacante inicia una solicitud HTTP a un servidor vulnerable sin indicadores END_HEADERS establecidos, la solicitud le permitiría enviar un flujo continuo de tramas CONTINUACIÓN a ese servidor, lo que eventualmente causaría una falla por falta de memoria y resultaría en una denegación exitosa. ataque de servicio (DoS).

CERT también citó otra variación de la vulnerabilidad que utiliza tramas de CONTINUACIÓN codificadas por HPACK Huffman que causan el agotamiento de los recursos de la CPU, lo que también resulta en un ataque DoS exitoso.

Según Nowotarski, una sola máquina o incluso una sola conexión tiene el potencial de alterar la disponibilidad del servidor, con consecuencias que van desde caídas hasta degradación del rendimiento.

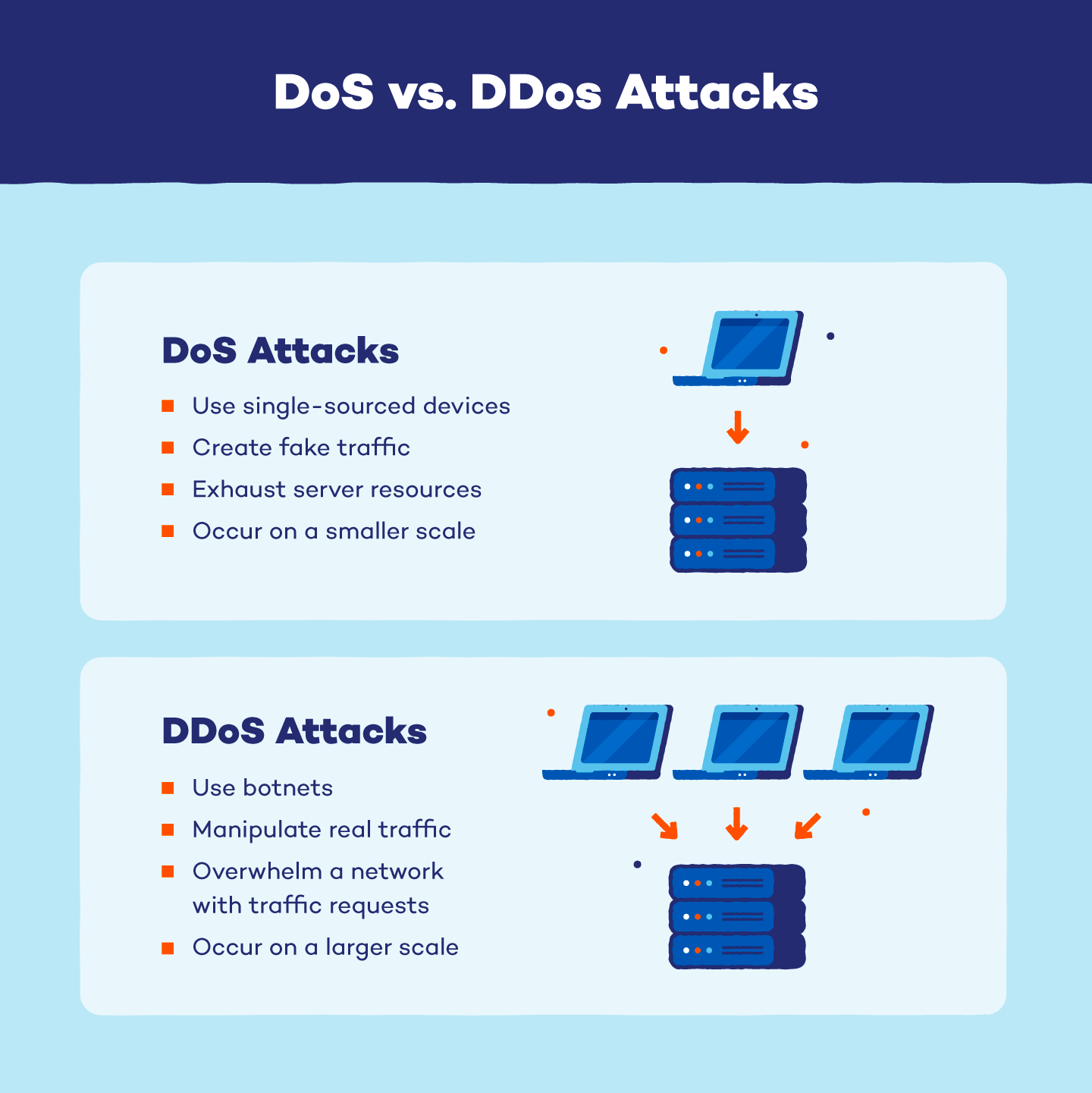

A diferencia de un ataque distribuido de denegación de servicio (DDoS) que crea botnets a gran escala para abrumar las redes mediante un gran volumen de tráfico, un ataque DoS puede crear tráfico web falso utilizando un solo dispositivo al inundar una conexión de protocolo de control de transmisión (TCP) con solicitudes diseñadas para agotar los recursos de un servidor de destino.

Se han creado varios registros de exposición y vulnerabilidad común (CVE) relacionados con la nueva vulnerabilidad. Éstas incluyen:

- CVE-2024-2653 -ampphp/http

- CVE-2024-27316 – Servidor HTTP Apache: HTTP/2 DoS por agotamiento de la memoria en tramas de continuación interminables

- CVE-2024-24549 – Apache Tomcat: encabezado HTTP/2 que maneja DoS

- CVE-2024-31309 – Agotamiento de recursos en Apache Traffic Server

- CVE-2024-27919 – HTTP/2: agotamiento de la memoria debido a una inundación de tramas de CONTINUACIÓN

- CVE-2024-30255) – HTTP/2: Agotamiento de la CPU debido a una inundación de tramas de CONTINUACIÓN

- CVE-2023-45288 – Inundación de CONTINUACIÓN HTTP/2 en net/http

- CVE-2024-28182 – Lectura de un número ilimitado de tramas de CONTINUACIÓN HTTP/2 para provocar un uso excesivo de la CPU

- CVE-2024-27983 – node::http2::Http2Session::~Http2Session() provoca la caída del servidor HTTP/2

- CVE-2024-2758 – Los límites de velocidad de Tempesta FW no están habilitados de forma predeterminada

De acuerdo a un encuesta de w3techs.com, HTTP/2 es utilizado actualmente por aproximadamente el 35,5% de todos los sitios web.

Los administradores de los servidores afectados deben actualizar cualquier software identificado en los CVE a la última versión para mitigar posibles amenazas de CONTINUACIÓN. Si no hay una solución disponible, se recomienda a los administradores que consideren deshabilitar temporalmente HTTP/2 en los servidores afectados.

Credito de imagen: Elchinator