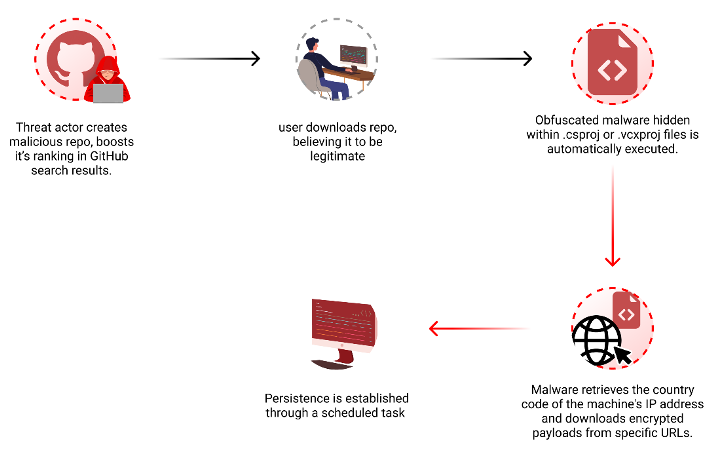

Los actores de amenazas ahora están aprovechando la funcionalidad de búsqueda de GitHub para engañar a los usuarios desprevenidos que buscan repositorios populares para que descarguen contrapartes falsas que sirven malware.

El último ataque a la cadena de suministro de software de código abierto implica ocultar código malicioso dentro de archivos de proyecto de Microsoft Visual Code que está diseñado para descargar cargas útiles de la siguiente etapa desde una URL remota, Checkmarx. dicho en un informe compartido con The Hacker News.

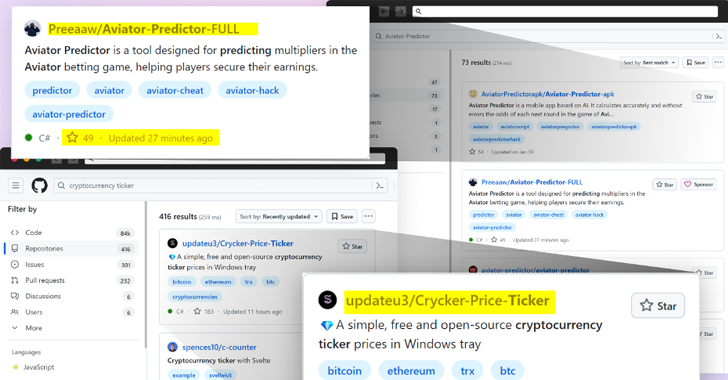

«Los atacantes crean repositorios maliciosos con nombres y temas populares, utilizando técnicas como actualizaciones automáticas y estrellas falsas para mejorar los rankings de búsqueda y engañar a los usuarios», dijo el investigador de seguridad Yehuda Gelb.

La idea es manipular las clasificaciones de búsqueda en GitHub para llevar los repositorios controlados por actores de amenazas a la cima cuando los usuarios filtran y ordenan sus resultados según las actualizaciones más recientes y aumentan la popularidad mediante estrellas falsas agregadas a través de cuentas falsas.

Al hacerlo, el ataque da una apariencia de legitimidad y confianza a los repositorios fraudulentos, engañando efectivamente a los desarrolladores para que los descarguen.

«A diferencia de incidentes pasados en los que se descubrió que los atacantes añadían cientos o miles de estrellas a sus repositorios, parece que en estos casos, los atacantes optaron por un número más modesto de estrellas, probablemente para evitar levantar sospechas con un número exagerado». Dijo Gelb.

Vale la pena señalar que investigación previa de Checkmarx a fines del año pasado descubrieron un mercado negro que comprende tiendas en línea y grupos de chat que venden estrellas de GitHub para aumentar artificialmente la popularidad de un repositorio, una técnica conocida como inflación de estrellas.

Es más, la mayoría de estos repositorios están disfrazados de proyectos legítimos relacionados con juegos, trucos y herramientas populares, lo que añade otra capa de sofisticación para que sea más difícil distinguirlos del código benigno.

Se ha observado que algunos repositorios descargan un archivo .7z cifrado que contiene un ejecutable llamado «feedbackAPI.exe» que se ha inflado a 750 MB en un probable intento de evadir el análisis antivirus y, en última instancia, lanzar malware que comparte similitudes con Keyzetsu Clipper.

El malware de Windows, que salió a la luz A principios del año pasado, a menudo se distribuye a través de software pirateado como Evernote. Es capaz de desviar transacciones de criptomonedas a billeteras propiedad del atacante sustituyendo la dirección de la billetera copiada en el portapapeles.

Los hallazgos subrayan la debida diligencia que los desarrolladores deben seguir al descargar código fuente de repositorios de código abierto, sin mencionar los peligros de confiar únicamente en la reputación como métrica para evaluar la confiabilidad.

«El uso de repositorios maliciosos de GitHub para distribuir malware es una tendencia constante que representa una amenaza importante para el ecosistema de código abierto», afirmó Gelb.

«Al explotar la funcionalidad de búsqueda de GitHub y manipular las propiedades del repositorio, los atacantes pueden atraer a usuarios desprevenidos para que descarguen y ejecuten código malicioso».

El desarrollo se produce cuando Phylum dijo que descubrió un aumento en la cantidad de paquetes de spam (es decir, no maliciosos) publicados en el registro npm por un usuario llamado el más alto para orquestar una «campaña masiva de criptocultivo automatizado» que abusa de la Protocolo del té.

«El protocolo Tea es una plataforma web3 cuyo objetivo declarado es compensar a los mantenedores de paquetes de código abierto, pero en lugar de recompensas en efectivo, se les recompensa con fichas de téuna criptomoneda», dijo el equipo de investigación de la compañía. dicho.

«El protocolo Tea ni siquiera está activo todavía. Estos usuarios están acumulando puntos del ‘Testnet incentivado’, aparentemente con la expectativa de que tener más puntos en el Testnet aumentará sus probabilidades de recibir un lanzamiento aéreo posterior».