Los actores de amenazas están aprovechando los sitios de publicación de documentos digitales (DDP) alojados en plataformas como FlipSnack, Issuu, Marq, Publuu, RelayTo y Simplebooklet para llevar a cabo phishing, recolección de credenciales y robo de tokens de sesión, lo que subraya una vez más cómo son los actores de amenazas. reutilizar servicios legítimos con fines maliciosos.

«Alojar señuelos de phishing en sitios DDP aumenta la probabilidad de un ataque de phishing exitoso, ya que estos sitios a menudo tienen una reputación favorable, es poco probable que aparezcan en las listas de bloqueo de filtros web y pueden infundir una falsa sensación de seguridad en los usuarios que los reconocen como familiares o legítimo», dijo el investigador de Cisco Talos, Craig Jackson. dicho la semana pasada.

Si bien los adversarios han utilizado servicios populares basados en la nube como Google Drive, OneDrive, Dropbox, SharePoint, DocuSign y Oneflow para alojar documentos de phishing en el pasado, el último desarrollo marca una escalada diseñada para evadir los controles de seguridad del correo electrónico.

Los servicios DDP permiten a los usuarios cargar y compartir archivos PDF en un formato de libro interactivo basado en navegador, agregando animaciones de cambio de página y otros efectos esqueuomórficos a cualquier catálogo, folleto o revista.

Se ha descubierto que los actores de amenazas abusan del nivel gratuito o del período de prueba sin costo que ofrecen estos servicios para crear múltiples cuentas y publicar documentos maliciosos.

Además de explotar la reputación favorable de su dominio, los atacantes aprovechan el hecho de que los sitios DDP facilitan el alojamiento de archivos transitorios, lo que permite que el contenido publicado deje de estar disponible automáticamente después de una fecha y hora de vencimiento predefinidas.

Es más, las funciones de productividad integradas en sitios DDP como Publuu podrían actuar como elemento disuasivo, impidiendo la extracción y detección de enlaces maliciosos en mensajes de phishing.

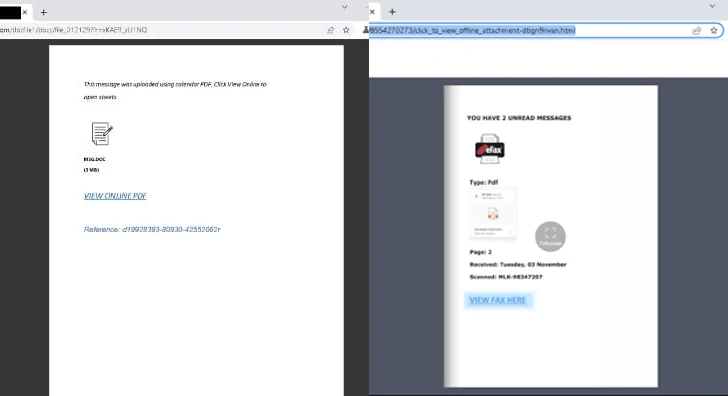

En los incidentes analizados por Cisco Talos, los sitios DDP se integran en la cadena de ataque en la etapa secundaria o intermedia, generalmente incorporando un enlace a un documento alojado en un sitio DDP legítimo en un correo electrónico de phishing.

El documento alojado en DDP sirve como puerta de entrada a un sitio externo controlado por el adversario, ya sea directamente haciendo clic en un enlace incluido en el archivo señuelo o mediante una serie de redireccionamientos que también requerir resolviendo CAPTCHA para frustrar los esfuerzos de análisis automatizado.

La página de inicio final es un sitio falso que imita la página de inicio de sesión de Microsoft 365, lo que permite a los atacantes robar credenciales o tokens de sesión.

«Los sitios DDP podrían representar un punto ciego para los defensores, porque no son familiares para los usuarios capacitados y es poco probable que sean marcados por controles de filtrado de contenido web y correo electrónico», dijo Jackson.

«Los sitios DDP crean ventajas para los actores de amenazas que buscan frustrar las protecciones de phishing contemporáneas. Los actores de amenazas pueden abusar de las mismas características y beneficios que atraen a usuarios legítimos a estos sitios para aumentar la eficacia de un ataque de phishing».