La gestión de la superficie de ataque (ASM) y la gestión de vulnerabilidades (VM) a menudo se confunden y, aunque se superponen, no son lo mismo. La principal diferencia entre la gestión de la superficie de ataque y la gestión de la vulnerabilidad está en su alcance: la gestión de la vulnerabilidad comprueba una lista de activos conocidos, mientras que la gestión de la superficie de ataque supone que tiene activos desconocidos y, por tanto, comienza con el descubrimiento. Veamos ambos con más detalle.

¿Qué es la gestión de vulnerabilidades?

La gestión de vulnerabilidades es, en el nivel más simple, el uso de herramientas automatizadas para identificar, priorizar e informar sobre problemas de seguridad y vulnerabilidades en su infraestructura digital.

La gestión de vulnerabilidades utiliza escáneres automatizados para ejecutar análisis regulares y programados en activos dentro de un rango de IP conocido para detectar vulnerabilidades nuevas y establecidas, de modo que pueda aplicar parches, eliminar vulnerabilidades o mitigar cualquier riesgo potencial. Estas vulnerabilidades tienden a utilizar una puntuación o escala de riesgo (como CVSS) y cálculos de riesgo.

Los escáneres de vulnerabilidades suelen tener miles de comprobaciones automatizadas a su disposición y, al sondear y recopilar información sobre sus sistemas, pueden identificar brechas de seguridad que los atacantes podrían utilizar para robar información confidencial, obtener acceso no autorizado a sus sistemas o interrumpir su negocio. . Armado con este conocimiento, puede proteger su organización y prevenir posibles ataques.

|

| Una captura de pantalla del intruso. plataforma de gestión de vulnerabilidadesque está diseñado para realizar miles de controles de seguridad, identificando vulnerabilidades en aplicaciones web, API, sistemas en la nube y más. |

¿Cuál es el proceso de gestión de vulnerabilidades?

- Realizar un análisis de vulnerabilidad

- Evaluación de su riesgo de vulnerabilidad

- Priorizar y solucionar vulnerabilidades

- Monitoreo continuo

¿Qué es la gestión de la superficie de ataque?

La principal diferencia entre la gestión de vulnerabilidades y la gestión de la superficie de ataque es el alcance. Gestión de la superficie de ataque (ASM) incluye el descubrimiento de activos, lo que le ayuda a encontrar todos sus activos y servicios digitales y luego reducir o minimizar su exposición para evitar que los piratas informáticos los exploten.

Con ASM, todos los activos conocidos o desconocidos (entornos locales, en la nube, subsidiarios, de terceros o de socios) se detectan desde la perspectiva del atacante desde fuera de la organización. Si no sabes lo que tienes, ¿cómo puedes protegerlo?

Tomemos el ejemplo de una interfaz de administración como cPanel o una página de administración de firewall: pueden ser seguras contra todos los ataques actuales conocidos hoy, pero una vulnerabilidad podría descubrirse mañana, cuando se convierta en un riesgo significativo. Si monitorea y reduce su superficie de ataque, independientemente de las vulnerabilidades, será más difícil atacarlo.

Por lo tanto, una parte importante de la gestión de la superficie de ataque es reducir la exposición a posibles vulnerabilidades futuras mediante la eliminación de servicios y activos innecesarios de Internet. Pero para hacer esto, primero necesitas saber qué hay allí.

¿Cuál es el proceso de gestión de la superficie de ataque?

- Descubra y mapee todos sus activos digitales

- Garantizar la visibilidad y crear un registro de lo que existe.

- Ejecute un análisis de vulnerabilidades para identificar cualquier debilidad

- Automatizar para que todos los que crean infraestructura puedan hacerlo de forma segura

- Supervisar continuamente a medida que se desarrollan nuevas infraestructuras y servicios.

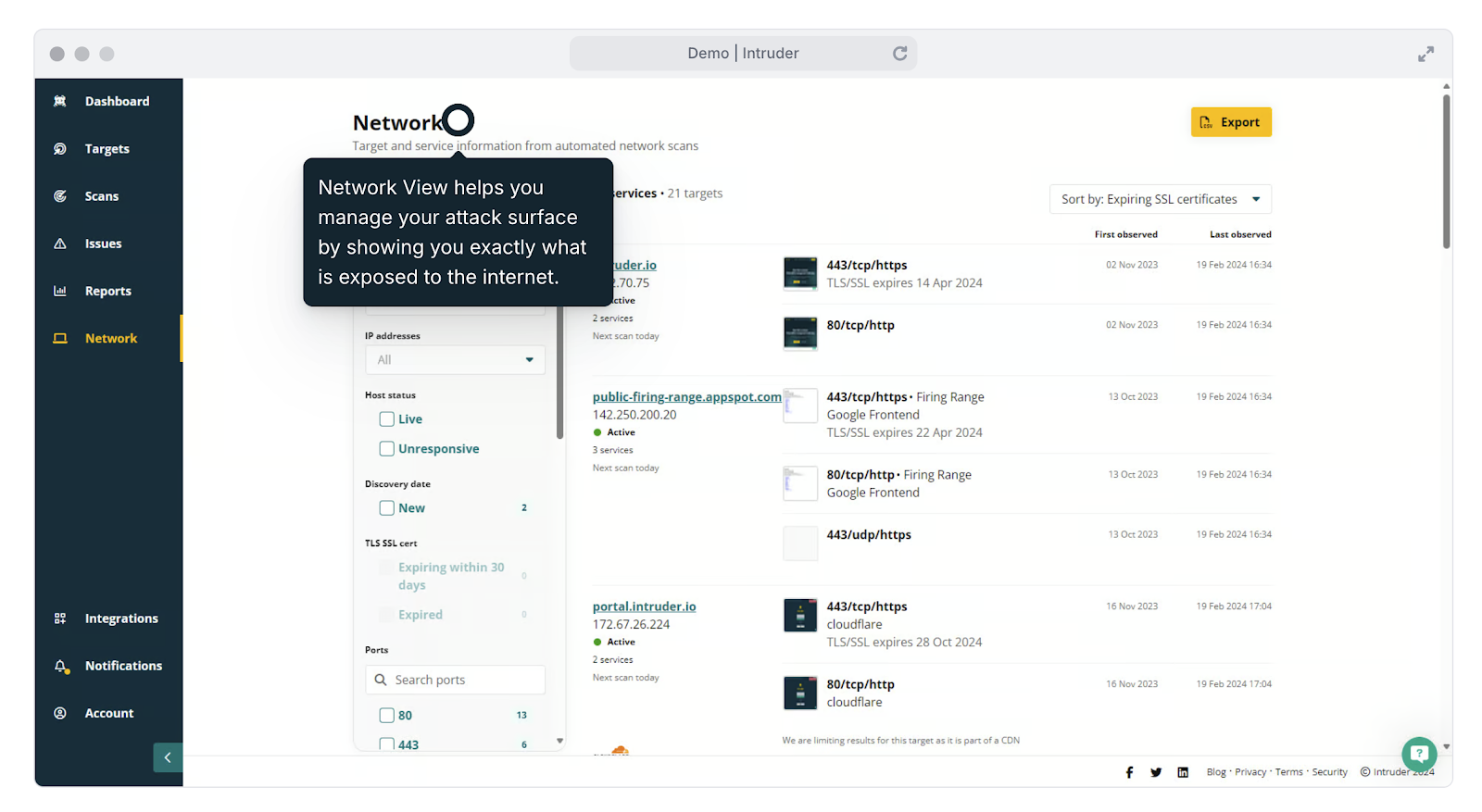

|

| Las funciones de administración de la superficie de ataque de Intruder lo ayudan a estar al tanto de los cambios en su entorno, como los puertos y servicios abiertos recientemente. |

¿En qué se diferencia la gestión de la superficie de ataque de la gestión de vulnerabilidades?

La gestión de vulnerabilidades es el proceso de identificar y priorizar vulnerabilidades en su infraestructura y aplicaciones de TI. La gestión de la superficie de ataque va un paso más allá al identificar y analizar su superficie de ataque: todos los dispositivos, puntos de entrada y servicios expuestos que un atacante podría utilizar para obtener acceso a sus sistemas o datos.

¿Se puede combinar la gestión de la superficie de ataque y la gestión de vulnerabilidades?

Si bien ASM y VM pueden tener alcances y objetivos diferentes, no son mutuamente excluyentes. Usados en combinación, crean una postura de ciberseguridad mucho más holística, sólida e integral. Al identificar sus activos y vulnerabilidades, puede priorizar sus esfuerzos de seguridad y asignar recursos de manera más efectiva, lo que le ayudará a reducir la probabilidad de un ataque exitoso y cualquier impacto potencial.

Cómo Intruder puede ayudar con ASM y VM

En última instancia, no desea escatimar esfuerzos en materia de ciberseguridad. Las soluciones modernas de VM y ASM como Intruder pueden detectar vulnerabilidades que afectan a su organización. Le brinda mayor visibilidad y control sobre su superficie de ataque, monitorea los cambios de red y las fechas de vencimiento de los certificados SSL/TLS, lo ayuda a mantenerse al tanto de su infraestructura en la nube y le permite pagar solo por objetivos activos. ¿Por qué no comprobarlo usted mismo con una prueba gratuita de 14 días?