- Seguridad mejorada: 2FA reduce significativamente el riesgo de acceso no autorizado al incluir un segundo factor de identificación más allá de la simple contraseña. Esta capa adicional proporciona seguridad adicional en caso de que una contraseña caiga en las manos equivocadas.

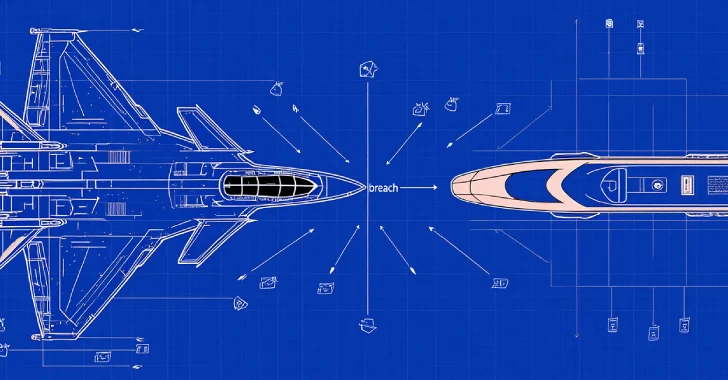

- Cumplimiento: Debido a las infracciones generalizadas, algunas industrias, como la defensa, las fuerzas del orden y el gobierno, han instituido regulaciones que exigen controles de acceso más allá de las contraseñas, incluida 2FA, para acceder a sistemas o entidades específicas. Otras industrias, como las financieras y la atención médica, tienen regulaciones sobre la seguridad y privacidad de los datos que requieren abordar las prácticas de seguridad de las contraseñas.

- Protección adicional frente al phishing: De acuerdo a CISA, más del 90% de los ciberataques empezar con suplantación de identidad. La autenticación de dos factores proporciona otra capa de defensa, en caso de que un empleado sea víctima de un intento de phishing, comprometiendo sus credenciales de contraseña.

- Tranquilidad del cliente: Si bien 2FA requiere un aro adicional para que los clientes accedan a sus cuentas, tener 2FA implementado para los servicios de su organización puede ayudar a aliviar las preocupaciones de los clientes sobre la seguridad de sus datos o transacciones.

¿Cómo funciona la autenticación de dos factores?

Para comprender lo que implica 2FA, primero necesita saber qué es un «factor» en la terminología de acceso de seguridad. Un factor es una información necesaria para autenticar una identidad. En términos generales, los factores se pueden dividir en seis categorías:

- Conocimiento: Este tipo de factor implica algo que el usuario sabe, como una contraseña o la respuesta a una pregunta de seguridad.

- Posesión: Para validar la identidad de un usuario, un sistema de seguridad puede hacer uso de algo que se espera que posea el usuario, como un número de teléfono específico o un token de seguridad.

- Inherencia: La biometría, como la huella dactilar o el reconocimiento facial, se puede utilizar para autenticar a un usuario en función de algo inherente a su identidad.

- Comportamiento: Este tipo de factor hace uso de características de identificación en comportamientos específicos de un usuario, como el reconocimiento de voz.

- Ubicación: Las ubicaciones geográficas también se pueden utilizar para autenticar a un usuario, por ejemplo, mediante geolocalización GPS o IP.

- Tiempo: El tiempo también puede influir como factor, generalmente junto con uno de los anteriores. Por ejemplo, un código de acceso de un solo uso (OTP) enviado mediante mensaje de texto a un dispositivo (posesión) que tiene una ventana de autenticación de 5 minutos.

La verdadera 2FA combina su primer factor de autenticación, generalmente una contraseña (es decir, conocimiento), con un segundo factor de un tipo completamente diferente, como por ejemplo:

- Algo que tienes (posesión)

- Algo que eres (inherencia)

- Algo que haces (comportamiento)

- En algún lugar estás (ubicación)

Los usuarios deberán proporcionar ambos factores para acceder a sus cuentas.

En el back-end, las organizaciones que implementan 2FA deben proporcionar a los usuarios las interfaces necesarias para proporcionar ambos factores de identificación, que pueden incluir la integración con sistemas de SMS para enviar OTP a teléfonos inteligentes, hacer uso de API biométicas de hardware en una computadora portátil o dispositivo portátil, o desarrollar una aplicación para plataformas de teléfonos inteligentes para la autenticación de segundo factor, por ejemplo.

Las organizaciones también necesitarán un servidor de autenticación capaz de verificar ambos factores empleados. Este servidor también deberá integrarse con la aplicación o servicio que 2FA debe proteger para permitir el acceso.

Ejemplos de métodos de autenticación para 2FA

Dada la infinidad de factores que se pueden utilizar para 2FA, la gama de posibilidades para la autenticación de dos factores es amplia. Los métodos comunes incluyen complementar una contraseña con uno de los siguientes: