Europol dijo el jueves que cerró la infraestructura asociada con varias operaciones de carga de malware, como IcedID, SystemBC, PikaBot, SmokeLoader, Bumblebee y TrickBot, como parte de un esfuerzo coordinado de aplicación de la ley con nombre en código. Operación final.

«Las acciones se centraron en perturbar los servicios criminales mediante el arresto de objetivos de alto valor, el desmantelamiento de las infraestructuras criminales y la congelación de los ingresos ilegales», Europol dicho en una oracion. «El malware […] ataques facilitados con ransomware y otro software malicioso.»

La acción, que tuvo lugar entre el 27 y el 29 de mayo, tuvo como resultado el desmantelamiento de más de 100 servidores en todo el mundo y el arresto de cuatro personas, una en Armenia y tres en Ucrania, tras búsquedas en 16 ubicaciones en Armenia, Países Bajos y Portugal. y Ucrania.

Los servidores, según Europol, estaban ubicados en Bulgaria, Canadá, Alemania, Lituania, Países Bajos, Rumania, Suiza, Ucrania, Reino Unido y Estados Unidos. Las autoridades han confiscado más de 2.000 dominios.

Se alega que uno de los principales sospechosos obtuvo al menos 69 millones de euros (74,6 millones de dólares) alquilando sitios de infraestructura criminal para implementar ransomware.

«Mediante las llamadas técnicas de ‘sinkholing’ o el uso de herramientas para acceder a los sistemas de los operadores detrás del malware, los investigadores lograron bloquear y eliminar las botnets», Eurojust dicho.

Por otra parte, las autoridades buscan el arresto de siete personas asociadas con una organización criminal cuyo objetivo era difundir el malware TrickBot. Se sospecha que una octava persona es uno de los cabecillas del grupo detrás de SmokeLoader.

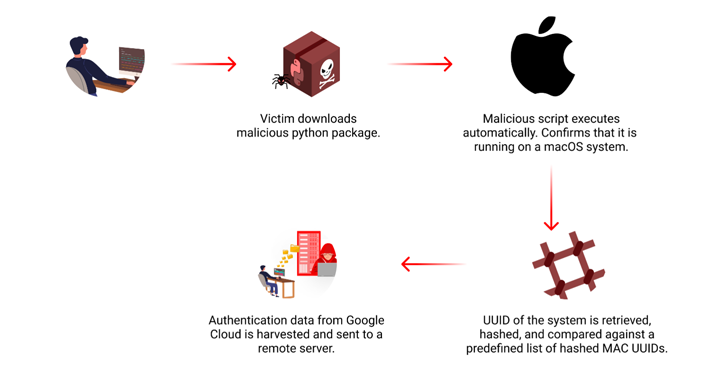

Los cargadores, también conocidos como droppers, son software malicioso diseñado para obtener acceso inicial y entregar cargas útiles adicionales a los sistemas comprometidos, incluidas variantes de ransomware. Por lo general, se propagan a través de campañas de phishing, sitios comprometidos o se incluyen con software popular.

«Los droppers están diseñados para evitar ser detectados por el software de seguridad», dijo Europol. «Pueden utilizar métodos como ofuscar su código, ejecutarlo en la memoria sin guardarlo en el disco o hacerse pasar por procesos de software legítimos».

«Después de implementar el malware adicional, el dropper puede permanecer inactivo o eliminarse para evadir la detección, dejando que la carga útil lleve a cabo las actividades maliciosas previstas».

La agencia describió los desmantelamientos como la operación más grande jamás realizada contra botnets, en la que participaron autoridades de Armenia, Bulgaria, Dinamarca, Francia, Alemania, Lituania, Países Bajos, Portugal, Rumania, Suiza, Ucrania, Reino Unido y Estados Unidos.