El Departamento de Estado de EE. UU. ha anunciado recompensas monetarias de hasta 15 millones de dólares por información que pueda conducir a la identificación de líderes clave dentro del grupo de ransomware LockBit y al arresto de cualquier individuo que participe en la operación.

«Desde enero de 2020, los actores de LockBit han ejecutado más de 2.000 ataques contra víctimas en los Estados Unidos y en todo el mundo, provocando costosas interrupciones en las operaciones y la destrucción o exfiltración de información confidencial», dijo el Departamento de Estado. dicho.

«Se han realizado más de 144 millones de dólares en pagos de rescate para recuperarse de los eventos de ransomware LockBit».

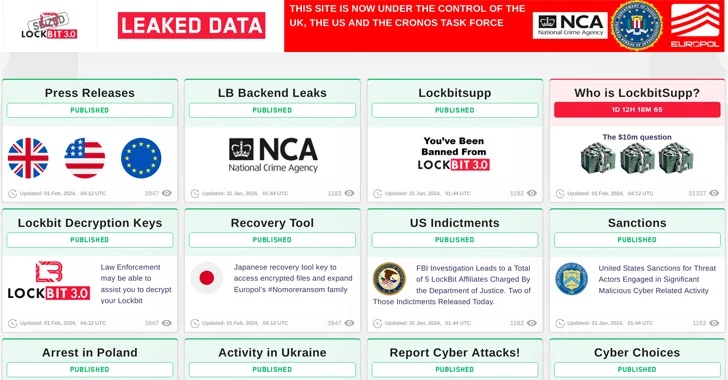

El desarrollo se produce como una amplia operación policial dirigida por la Agencia Nacional contra el Crimen (NCA) del Reino Unido. interrumpido LockBit, una banda de ransomware vinculada a Rusia que ha estado activa durante más de cuatro años, causando estragos en empresas y entidades de infraestructura crítica en todo el mundo.

Las operaciones de ransomware como servicio (RaaS) como LockBit y otras funcionan extorsionando a las empresas robando sus datos confidenciales y cifrándolos, lo que lo convierte en un modelo de negocio lucrativo para los grupos rusos de delitos electrónicos que actúan con impunidad aprovechándose del hecho. que están fuera de la jurisdicción de las fuerzas del orden occidentales.

Los desarrolladores principales tienden a acceder a una red de afiliados que son reclutados para llevar a cabo los ataques utilizando la infraestructura y el software malicioso de LockBit. A su vez, se sabe que los afiliados compran acceso a objetivos de interés utilizando corredores de acceso inicial (IAB).

«LockBit se ha convertido en el grupo de ransomware más prolífico desde que Conti abandonó la escena a mediados de 2022», dijo Chester Wisniewski, director de tecnología de campo global de Sophos. dicho.

«La frecuencia de sus ataques, combinada con el hecho de que no tienen límites en cuanto al tipo de infraestructura que paralizan, también los ha convertido en los más destructivos en los últimos años. Cualquier cosa que interrumpa sus operaciones y siembre desconfianza entre sus afiliados y proveedores es una gran victoria para las fuerzas del orden. «.

LockBit también es conocido por ser el primer grupo de ransomware en anunciar un programa de recompensas por errores en 2022, ofreciendo recompensas de hasta $1 millón por encontrar problemas de seguridad en sitios web y software de casilleros.

«La operación de LockBit creció en escala al ofrecer constantemente nuevas funciones de productos, brindar una buena atención al cliente y, en ocasiones, trucos de marketing que incluían pagar a las personas para que se tatuaran el logotipo del grupo», Intel 471 dicho.

«LockBit cambió el guión, permitiendo que sus afiliados cobraran el rescate y confiando en que pagarían una parte. Esto hizo que los afiliados confiaran en que no iban a perder un pago, atrayendo así a más afiliados».

Unidad Contra Amenazas (CTU) de SecureWorks, que está rastreando al grupo bajo el nombre de Gold Mystic, dicho investigó 22 ataques con el ransomware LockBit desde julio de 2020 hasta enero de 2024, algunos de los cuales se basaron únicamente en el robo de datos para extorsionar a las víctimas.

La empresa de ciberseguridad señaló además que la práctica de LockBit de ceder el control a sus afiliados para manejar la negociación y los pagos de rescates permitió al sindicato crecer y atraer a varios afiliados a lo largo de los años.

El desmantelamiento de LockBit se produjo tras una investigación de meses que comenzó en abril de 2022 y que condujo al arresto de tres afiliados en Polonia y Ucrania, la acusación en Estados Unidos de otros dos presuntos miembros, así como la incautación de 34 servidores y 1.000 claves de descifrado que puede ayudar a las víctimas a recuperar sus datos sin realizar ningún pago.

Estos arrestos incluyen un hombre de 38 años en Varsovia y un dúo «padre e hijo» de Ucrania. Se estima que LockBit tiene empleaba a unos 194 afiliados entre el 31 de enero de 2022 y el 5 de febrero de 2024, y los actores utilizaron una herramienta de exfiltración de datos personalizada conocida como robarbit.

«StealBit es un ejemplo del intento de LockBit de ofrecer un servicio completo de ‘ventanilla única’ a sus afiliados», dijo la NCA, añadiendo que el ejecutable se utiliza para exportar los datos a través de la propia infraestructura del afiliado antes que la de StealBit en un probable esfuerzo por evadir detección.

Dicho esto, la estructura fluida de estas marcas de RaaS significa que cerrarlas puede no tener un impacto decisivo en la empresa criminal, permitiéndoles reagruparse y resurgir bajo un nombre diferente. Si la historia reciente de derribos similares es una indicación, no pasará mucho tiempo antes de que cambien su nombre y continúen desde donde lo dejaron.

«La degradación integral de la infraestructura de LockBit probablemente resultará en un breve cese de la actividad de los operativos de LockBit antes de que reanuden sus operaciones, ya sea bajo el nombre de LockBit o bajo un nombre alternativo», ZeroFox dicho.

«Incluso si no siempre obtenemos una victoria completa, como ocurrió con QakBot, imponer perturbaciones, alimentar su miedo a ser atrapados y aumentar la fricción al operar su sindicato criminal sigue siendo una victoria», añadió Wisniewski. «Debemos continuar uniéndonos para aumentar sus costos aún más hasta que podamos ponerlos a todos donde pertenecen: en la cárcel».