Esto confirma que las actividades sofisticadas de influencia maligna dependen de los acontecimientos en una nación objetivo para generar interés inicial sin comprometer la identidad del atacante. Quizás lo más interesante es que nuestra investigación también descubrió inesperadamente evidencia de malware aprovechado contra los usuarios de Facebook.

Si bien puede parecer contradictorio que el IRA piratee a los usuarios sobre los que intenta influir sin ser descubierto, el enfoque operativo aquí fue claro. Usaron malware de fraude de clics como CaraMúsica para infectar a una población inicialmente crédula, mejorar la visibilidad del contenido de la granja de trolls utilizado por las cuentas IRA y luego expandir el alcance de la operación de influencia a poblaciones más diversas de las redes sociales. Dado el enfoque de la investigación del CEIO en los ataques directos a la infraestructura de influencia, como los sistemas de votación o las plataformas de redes sociales, este hallazgo es revelador.

Capturar, no matar: la utilidad operativa alimenta el valor estratégico de las operaciones de influencia cibernéticas

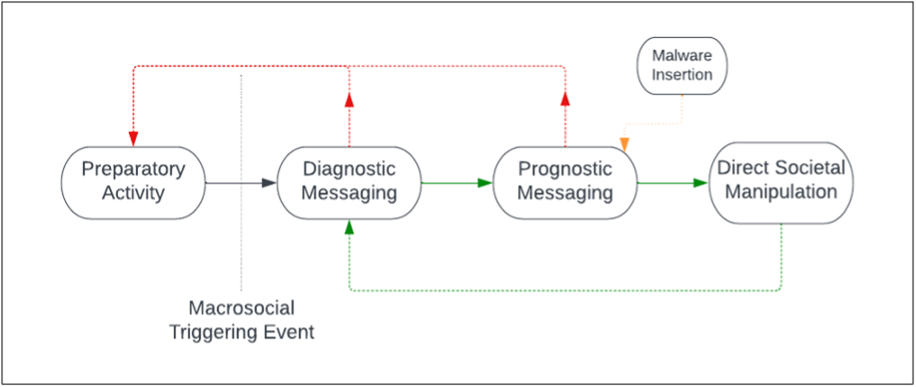

Esta investigación muestra un ciclo de vida claro de las actividades del CEIO que se basa en una comprensión sólida de las limitaciones que enfrentan los operadores de influencia. Podríamos pensar en esto como una cadena de captura en lugar de la tradicional cadena de muerte. Como muestra el siguiente diagrama, la actividad cibernética preparatoria es fundamental en el desarrollo de campañas de influencia que pueden marcar la diferencia entre resultados tácticos y valor estratégico. Después de que un beligerante como el IRA establece su huella inicial en las redes sociales, se involucra en una campaña de mensajes que hace referencia a eventos desencadenantes internos para involucrar y capturar a una población inicial.

Sin embargo, como ocurre con gran parte de la ingeniería social, el principio de ser el primero en actuar en las operaciones de influencia es apuntar a personas crédulas para ampliar el acceso. El malware fue la clave para este objetivo, trasladando las perspectivas de la operación de una con probabilidad limitada de impacto grave a algo capaz de generar una manipulación estratégicamente significativa del entorno informativo de Estados Unidos.

Cristóbal Whyte

Esta nueva visión del uso de malware para operaciones de influencia no sólo reorienta la investigación y la práctica en CEIO, sino que también ayuda a dar sentido a patrones empíricos de alto nivel en la unión de los esfuerzos cibernéticos y de influencia en los últimos años. Como han señalado recientemente Microsoft y otras partes interesadas en la tecnología, por ejemplo, existe una clara diferencia en la práctica entre los actores de amenazas chinos, rusos e iraníes en este espacio desde 2020. Si bien las APT chinas han sido vinculado a numerosas campañas de influencia, el uso de malware o acciones cibernéticas más performativas junto con tales esfuerzos es mínimo, particularmente contra objetivos occidentales. Por el contrario, los piratas informáticos respaldados por Moscú y Teherán combinan sistemáticamente los métodos, con resultados cuestionables.

Una explicación prometedora para esta divergencia reside en el carácter de las operaciones de influencia chinas, que a menudo se han centrado en Occidente más en la manipulación de los medios de comunicación basada en cuestiones específicas y menos en la subversión de los sistemas sociopolíticos. Este enfoque se basa mucho más en la distracción y en la generación de ruido que en los efectos sobre la audiencia objetivo. Como tal, la utilidad del malware es menor.

Evaluación de la vulnerabilidad de las operaciones de influencia cibernéticas

¿Cómo deberían los equipos de seguridad evaluar el riesgo relacionado con la influencia cibernética? La respuesta convencional a esta pregunta es similar a evaluar el riesgo de una crisis geopolítica. Al considerar la amenaza de actividades cibernéticas manipuladoras o paralelas, la vulnerabilidad es más significativa para dos tipos de actores. En primer lugar, cualquier organización cuya operación esté directamente relacionada con la función de los procesos electorales corre un mayor riesgo, ya sean empresas de tecnología social o empresas contratadas para prestar servicios de infraestructura de votación. En segundo lugar, las organizaciones que simbolizan cuestiones sociales o políticas clave corren el riesgo de verse comprometidas a medida que los actores de amenazas extranjeros buscan aprovechar las condiciones contemporáneas para producir fines performativos.

Sin embargo, esta nueva investigación sugiere que el riesgo es mucho más problemático para la fuerza laboral que para las organizaciones mismas. El uso de malware contra poblaciones vulnerables en las redes sociales sugiere que la amenaza CEIO está mucho más desagregada de lo que les gustaría a los planificadores de seguridad nacional y a los equipos de seguridad de la industria.

Los controles tradicionales de higiene, como la capacitación de la fuerza laboral y las limitaciones en el uso de equipos personales, son obviamente claves para limitar la vulnerabilidad organizacional a las infecciones. Sin embargo, de manera más general, la noción de cadena de captura enfatiza una vez más la necesidad de que los productos de inteligencia sociopolítica se tengan en cuenta en los análisis de seguridad. Evaluar el riesgo de CEIO significa no sólo comprender cómo las circunstancias geopolíticas aumentan la vulnerabilidad de la empresa, sino también comprender cuándo la experiencia y la práctica del personal introducen nuevos riesgos para la función organizacional.