El troyano bancario conocido como Mispadu ha ampliado su enfoque más allá de América Latina (LATAM) y las personas de habla hispana para dirigirse a usuarios en Italia, Polonia y Suecia.

Según Morphisec, los objetivos de la campaña en curso incluyen entidades que abarcan finanzas, servicios, fabricación de vehículos de motor, bufetes de abogados e instalaciones comerciales.

«A pesar de la expansión geográfica, México sigue siendo el objetivo principal», afirma el investigador de seguridad Arnold Osipov. dicho en un informe publicado la semana pasada.

«La campaña ha resultado en miles de credenciales robadas, con registros que se remontan a abril de 2023. El actor de amenazas aprovecha estas credenciales para orquestar correos electrónicos de phishing maliciosos, lo que representa una amenaza significativa para los destinatarios».

Mispadu, también llamada URSA, salió a la luz en 2019, cuando se observó realizando actividades de robo de credenciales dirigidas a instituciones financieras de Brasil y México mediante la exhibición de ventanas emergentes falsas. El malware basado en Delphi también es capaz de tomar capturas de pantalla y capturar pulsaciones de teclas.

Normalmente se distribuye a través de correos electrónicos no deseados, cadenas de ataque recientes han aprovechado una falla de omisión de seguridad de Windows SmartScreen ahora parcheada (CVE-2023-36025, puntuación CVSS: 8.8) para comprometer a los usuarios en México.

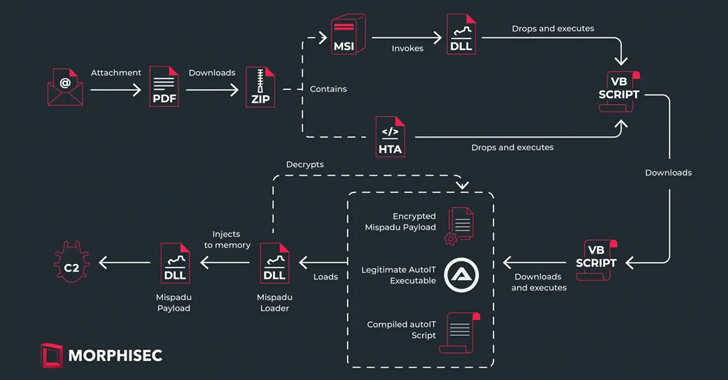

La secuencia de infección analizada por Morphisec es un proceso de varias etapas que comienza con un archivo adjunto PDF presente en correos electrónicos con temas de facturas que, cuando se abre, solicita al destinatario que haga clic en un enlace con trampa explosiva para descargar la factura completa, lo que resulta en la descarga. de un archivo ZIP.

El ZIP viene con un instalador MSI o un script HTA que es responsable de recuperar y ejecutar un script Visual Basic (VBScript) desde un servidor remoto, que, a su vez, descarga un segundo VBScript que finalmente descarga e inicia la carga útil de Mispadu usando un AutoIT. script pero después de descifrarlo e inyectarlo en la memoria mediante un cargador.

«Este [second] El script está muy ofuscado y emplea el mismo algoritmo de descifrado mencionado en la DLL», dijo Osipov.

«Antes de descargar e invocar la siguiente etapa, el script realiza varias comprobaciones Anti-VM, incluida la consulta del modelo, el fabricante y la versión del BIOS de la computadora, y los compara con los asociados con las máquinas virtuales».

Los ataques de Mispadu también se caracterizan por el uso de dos servidores distintos de comando y control (C2), uno para recuperar las cargas útiles de las etapas intermedia y final y otro para extraer las credenciales robadas de más de 200 servicios. Actualmente hay más de 60.000 archivos en el servidor.

El desarrollo se produce como el Informe DFIR. detallado una intrusión de febrero de 2023 que implicó el abuso de archivos maliciosos de Microsoft OneNote para eliminar ID heladousándolo para eliminar Cobalt Strike, AnyDesk y el ransomware Nokoyawa.

Microsoft, hace exactamente un año, Anunciado que comenzaría a bloquear 120 extensiones incrustadas en los archivos de OneNote para evitar su abuso para la entrega de malware.

Los vídeos de YouTube sobre cracks de juegos sirven como malware

Los hallazgos también se producen cuando la firma de seguridad empresarial Proofpoint dijo que varios canales de YouTube que promocionan videojuegos pirateados y pirateados están interino como un conducto para entregar ladrones de información como Lumma Stealer, Stealc y Vidar agregando enlaces maliciosos a las descripciones de los videos.

«Los videos pretenden mostrarle al usuario final cómo hacer cosas como descargar software o actualizar videojuegos de forma gratuita, pero el enlace en las descripciones del video conduce a malware», dijo el investigador de seguridad Isaac Shaughnessy. dicho en un análisis publicado hoy.

Hay evidencia que sugiere que dichos videos se publican desde cuentas comprometidas, pero también existe la posibilidad de que los actores de amenazas detrás de la operación hayan creado cuentas de corta duración con fines de difusión.

Todos los videos incluyen URL de Discord y MediaFire que apuntan a archivos protegidos con contraseña que, en última instancia, conducen a la implementación del malware ladrón.

Proofpoint dijo que identificó múltiples grupos de actividades distintos que propagaban ladrones a través de YouTube con el objetivo de identificar a usuarios no empresariales. La campaña no se ha atribuido a ningún actor o grupo de amenazas.

«Sin embargo, las técnicas utilizadas son similares, incluido el uso de descripciones de vídeo para alojar URL que conducen a cargas útiles maliciosas y proporcionan instrucciones sobre cómo desactivar el antivirus, y el uso de archivos de tamaños similares con hinchazón para intentar evitar las detecciones», dijo Shaughnessy.