Apple está revisando la seguridad criptográfica de iMessage introduciendo un nuevo protocolo de mensajería para frustrar la informática avanzada que aún no se ha convertido en una amenaza factible, y probablemente no lo será durante años.

Apple ya incluye cifrado de extremo a extremo en su plataforma segura iMessage. Pero si bien elementos como Verificación de clave de contacto puede ayudar a mantener a los usuarios a salvo de las amenazas informáticas de la generación actual, podría tener dificultades para enfrentarse a la computación cuántica.

Para frustrar el uso de las computadoras cuánticas cuando eventualmente se vuelvan más comunes, Apple no está esperando hasta que lleguen para reforzar su seguridad.

Como se describe en un blog de investigación de seguridad de Apple publicar en El miércoles, Apple quiere proteger las comunicaciones que se están produciendo ahora de amenazas futuras mediante la introducción de un nuevo protocolo criptográfico en iMessage llamado PQ3.

Coseche ahora, descifre después

El cifrado se basa en problemas matemáticos y algoritmos para mantener la seguridad, y los modelos más complejos ofrecen más seguridad simplemente por la naturaleza de cómo se rompe el cifrado. Si un mal actor no puede obtener la clave para romper el cifrado, tiene que recurrir a la fuerza bruta para cada combinación potencial de claves para derrotar el algoritmo.

Para las computadoras actuales, analizar cada posibilidad hasta descubrir la correcta es una tarea que requiere mucho tiempo y recursos. Sin embargo, las computadoras cuánticas tienen el potencial de hacer los mismos cálculos rápidamente, rompiendo el cifrado.

Sin embargo, la computación cuántica todavía no está disponible porque todavía se está trabajando en ella y no es comercialmente viable para implementarla a un público más amplio. Por el momento, la computación cuántica no es un problema, pero en algún momento en el futuro, podría ser.

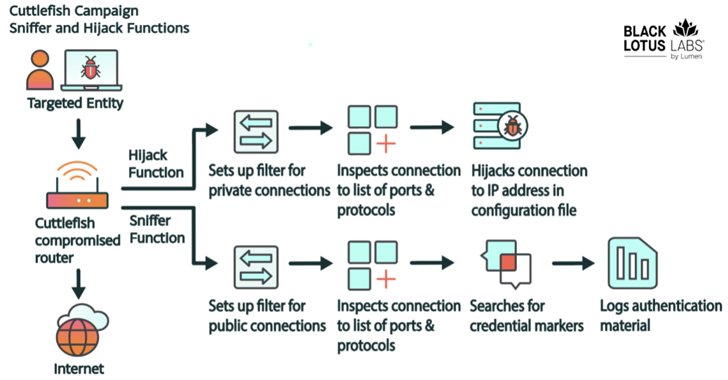

Confiando en la probabilidad de que la computación cuántica se generalice en el futuro, los malos actores todavía conservan datos cifrados a los que no pueden acceder ahora, con la creencia de que podrán descifrarlos en el futuro. Es un escenario de ataque conocido como Coseche ahora, descifre despuésy uno que depende más del almacenamiento barato que del gasto que supone intentar violar la seguridad mediante la fuerza bruta.

Cosechar ahora, descifrar después significa teóricamente que todas las comunicaciones cifradas actualmente corren el riesgo de exposición futura por parte de alguien que recopile comunicaciones al por mayor, con la expectativa de que será más fácil hacerlo con la computación cuántica.

Criptografía poscuántica

Para intentar minimizar los riesgos derivados del uso de la computación cuántica, los criptógrafos han trabajado en la criptografía poscuántica (PQC). Consiste en nuevos algoritmos de clave pública que se están convirtiendo en la base de los protocolos cuánticos seguros, es decir, protocolos que pueden ser utilizados por las computadoras no cuánticas actuales, pero que aún son seguros cuando se comparan con las computadoras cuánticas.

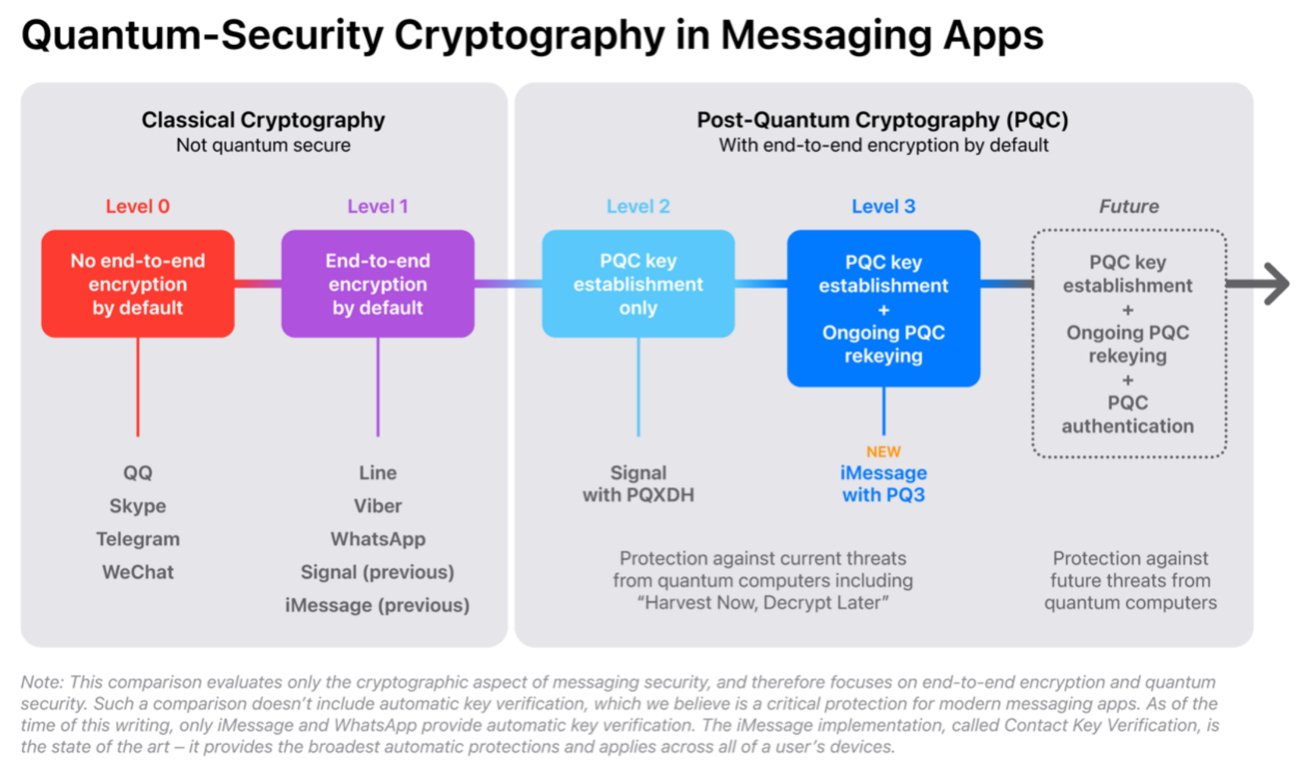

Apple describe el estado de la criptografía cuántica en las aplicaciones de mensajería de forma escalonada, aumentando con el número de nivel. El nivel 0 y el nivel 1 se consideran criptografía clásica sin seguridad cuántica, mientras que el nivel 2 y posteriores se clasifican como uso de PQC.

El nivel 0 es para sistemas de mensajería sin ningún uso de seguridad cuántica, ni utilizan cifrado de extremo a extremo de forma predeterminada. Esto incluye Skype, QQ, Telegram y WeChat.

El nivel 1 todavía no está clasificado como seguro cuántico, pero incluye cifrado de extremo a extremo de forma predeterminada. Los servicios que utilizan esto incluyen Line, Viber, WhatsApp y la versión anterior de iMessage.

Pasando a los niveles de PQC, Signal es la primera y única aplicación de mensajería a gran escala clasificada como Nivel 2, con soporte para Post-Quantum Extended Diffie-Hellman (PQXDH) protocolo de acuerdo clave. Básicamente, esto utiliza claves públicas para que dos partes se autentiquen mutuamente al comienzo de una conversación.

Sin embargo, según Apple, incluso el Nivel 2 tiene sus problemas, ya que sólo proporciona seguridad cuántica si la clave de conversación no está comprometida. Potencialmente, un atacante puede tener los medios para comprometer las claves de cifrado, proporcionando acceso a las conversaciones cifradas hasta que se cambien las claves.

Al cambiar periódicamente las claves, esto impone un límite a la cantidad de conversación que un atacante podría ver si una clave se ve comprometida. Este es el caso tanto del acceso a claves adquiridas como de los intentos de procesamiento cuántico.

Con esta línea de pensamiento, Apple dice que las aplicaciones deberían intentar alcanzar el Nivel 3 de seguridad, cuando se utiliza PQC para asegurar el establecimiento inicial de claves para las comunicaciones, así como el intercambio continuo de mensajes. El nivel 3 también debería incluir la capacidad de restaurar automáticamente la seguridad criptográfica, incluso si una clave está comprometida.

iMessage y PQ3

El anuncio de Apple es que ha creado un nuevo protocolo criptográfico al que llama PQ3 y que se incorporará a iMessage. El cambio ofrece «la protección más sólida contra ataques cuánticos», y iMessage se convierte en el primero y único en admitir seguridad de nivel 3.

El lanzamiento de PQ3 a iMessage comenzará con los lanzamientos públicos de iOS 17.4, iPadOS 17.4, Mac OS 14.4, y relojOS 10.4y ya se ha incorporado en las vistas previas para desarrolladores y en las versiones beta. Las conversaciones de iMessage existentes entre dispositivos que admitan PQ3 cambiarán automáticamente al nuevo protocolo.

Apple agrega que, a medida que «obtenga experiencia operativa con PQ3 a la escala global masiva de iMessage», PQ3 reemplazará los protocolos criptográficos existentes en todas las conversaciones admitidas para fines de 2024.

Apple necesitaba una serie de requisitos para que PQ3 funcionara correctamente. Esto incluyó la introducción de criptografía poscuántica desde el inicio de una conversación, así como la limitación de la cantidad de conversación que se podía descifrar con una única clave comprometida.

También tuvo que utilizar un diseño híbrido que combine algoritmos poscuánticos con los algoritmos de curva elíptica actuales para que PQ3 no pueda ser menos seguro que los protocolos de generación actual. También es necesario amortizar el tamaño del mensaje, lo que reduce la sobrecarga de seguridad adicional.

Por último, necesita utilizar métodos de verificación formales que puedan «proporcionar sólidas garantías de seguridad para el nuevo protocolo», escribe Apple.

En este último punto, Apple ya ha hecho todo lo posible para verificar formalmente la efectividad de PQ3, incluida una revisión exhaustiva de equipos multidisciplinarios de Ingeniería y Arquitectura de Seguridad de Apple, así como de los principales expertos en criptografía.

Un equipo dirigido por el profesor David Basin, jefe del grupo de seguridad de la información de ETH Zurich, así como por el profesor Douglas Stebila de la Universidad de Waterloo, ha investigado la seguridad poscuántica para los protocolos de Internet. Cada uno utilizó diferentes enfoques matemáticos para demostrar que PQ3 seguirá siendo seguro mientras los algoritmos criptográficos subyacentes se mantengan.

Apple también contrató a una importante consultora de seguridad externa para evaluar de forma independiente el código fuente de PQ3 y no encontró problemas de seguridad.

Cómo funciona PQ3

PQ3 utiliza una nueva clave de cifrado poscuántica en las claves públicas que los dispositivos generan localmente, que se envían a los servidores de Apple para el registro de iMessage. Este proceso permite a los dispositivos emisores obtener las claves públicas del receptor y generar claves de cifrado poscuánticas desde el primer mensaje y el establecimiento inicial de la clave, incluso si el destinatario está desconectado.

También se incluye un «mecanismo periódico de cambio de claves post-cuántico» dentro de las conversaciones, que puede autocurar la seguridad de los compromisos clave. Las nuevas claves enviadas con las conversaciones se utilizan para crear nuevas claves de cifrado, que no pueden calcularse mediante el análisis de claves anteriores, lo que mantiene aún más la seguridad.

Los atacantes también tendrían que vencer el diseño híbrido que combina la curva elíptica y elementos poscuánticos para el establecimiento inicial de la clave y la recodificación.

El proceso de cambio de clave implica la transmisión de nuevo material de clave pública en banda con dispositivos cifrados que los dispositivos intercambian entre sí. Las nuevas claves públicas basadas en la curva elíptica Diffie-Hellman (ECDH) se transmiten en línea con las respuestas.

Dado que la clave poscuántica es mucho más grande que los protocolos existentes actualmente, Apple minimiza el impacto del tamaño al hacer que el proceso de cambio de clave se realice periódicamente, en lugar de cada mensaje.

La condición de cambiar la clave y transmitir es aquella que intenta equilibrar el tamaño de los mensajes en una conversación, la experiencia de los usuarios con conectividad limitada y la necesidad de mantener el rendimiento de la infraestructura. Apple agrega que, si es necesario en el futuro, las actualizaciones de software podrían aumentar la frecuencia de cambio de claves, manteniendo al mismo tiempo el sistema compatible con todo el hardware compatible con PQ3.

Después de implementar PQ3, iMessage continuará usando algoritmos criptográficos clásicos para autenticar a los remitentes y verificar la clave de cuenta de verificación de clave de contacto, ya que dice que los mecanismos no pueden ser atacados retroactivamente por futuras computadoras cuánticas.

Para insertarse en medio de una conversación de iMessage, un atacante necesitaría una computadora cuántica que pudiera romper una clave de autenticación antes o en el momento en que se realice la comunicación. Apple afirma que esto frustra los escenarios de Harvest Now, Decrypt Later, ya que requiere una computadora cuántica capaz de realizar el ataque en el momento de la comunicación.

Apple cree que la capacidad de atacar el nuevo protocolo está «a muchos años de distancia», pero su equipo de seguridad insiste en que continuará evaluando las necesidades de la autenticación post-cuántica para derrotar futuros ataques.