Algunas redes del gobierno ucraniano han permanecido infectadas con un malware llamado OfflRouter desde 2015.

Cisco Talos dijo que sus hallazgos se basan en un análisis de más de 100 documentos confidenciales que fueron infectados con el virus de macro VBA y cargados en la plataforma de escaneo de malware VirusTotal.

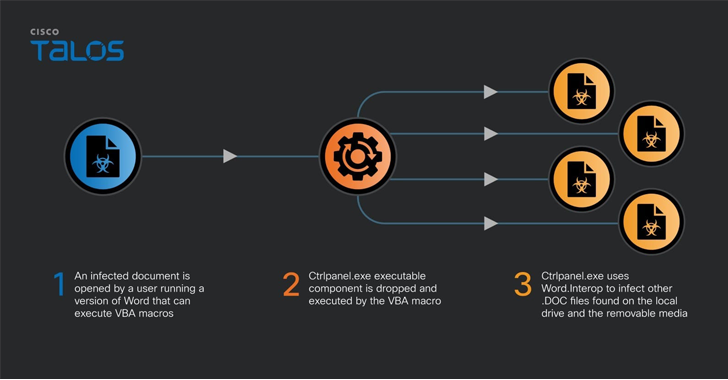

«Los documentos contenían código VBA para soltar y ejecutar un ejecutable con el nombre ‘ctrlpanel.exe'», dijo la investigadora de seguridad Vanja Svajcer. dicho. «El virus sigue activo en Ucrania y está provocando que se carguen documentos potencialmente confidenciales en depósitos de documentos de acceso público».

Un aspecto sorprendente de OfflRouter es su incapacidad para propagarse a través del correo electrónico, lo que requiere que se propague por otros medios, como compartir documentos y medios extraíbles, incluidas memorias USB que contienen los documentos infectados.

Se dice que estas elecciones de diseño, intencionadas o no, limitaron la propagación de OfflRouter dentro de las fronteras de Ucrania y a unas pocas organizaciones, escapando así de la detección durante casi 10 años.

Actualmente no se sabe quién es el responsable del malware y no hay indicios de que haya sido desarrollado por alguien de Ucrania.

Sea quien sea, se le ha descrito como inventivo pero inexperto debido al inusual mecanismo de propagación y la presencia de varios errores en el código fuente.

OfflRouter ha sido resaltado anteriormente por MalwareHunterEquipo ya en mayo de 2018 y nuevamente por el Equipo de Respuesta a Incidentes de Seguridad Informática de Eslovaquia (CSIRT.SK) en agosto de 2021, que detalla documentos infectados subidos al sitio web de la Policía Nacional de Ucrania.

El modus operandi se ha mantenido prácticamente sin cambios, con los documentos de Microsoft Word con macros integradas en VBA eliminando un ejecutable .NET llamado «ctrlpanel.exe», que luego infecta todos los archivos con la extensión .DOC (no .DOCX) que se encuentran en el sistema y otros medios extraíbles con la misma macro.

«La infección recorre una lista de documentos candidatos a infectar y utiliza un método innovador para verificar el marcador de infección del documento para evitar múltiples procesos de infección: la función verifica los metadatos de creación del documento, agrega los tiempos de creación y verifica el valor de la suma. «, dijo Svajcer.

«Si la suma es cero, el documento se considera ya infectado.»

Dicho esto, el ataque sólo tiene éxito cuando las macros de VBA están habilitadas. Microsoft, a partir de julio de 2022, ha sido bloquear macros de forma predeterminada en los documentos de Office descargados de Internet, lo que lleva a los actores de amenazas a buscar otras vías de acceso inicial.

Otra función clave del malware es realizar modificaciones en el Registro de Windows para garantizar que el ejecutable se ejecute cada vez que se inicia el sistema.

«El virus se dirige sólo a documentos con la extensión de nombre de archivo .DOC, la extensión predeterminada para los documentos OLE2, y no intentará infectar otras extensiones de nombre de archivo», explicó Svajcer. «La extensión de nombre de archivo predeterminada de los documentos de Word para las versiones más recientes de Word es .DOCX, por lo que pocos documentos se infectarán como resultado».

Eso no es todo. Ctrlpanel.exe también está equipado para buscar complementos potenciales (con la extensión .ORP) presentes en unidades extraíbles y ejecutarlos en la máquina, lo que implica que el malware espera que los complementos se entreguen a través de unidades USB o CD-ROM.

Por el contrario, si los complementos ya están presentes en un host, OfflRouter se encarga de codificarlos, copiar los archivos a la carpeta raíz del medio extraíble adjunto con la extensión de nombre de archivo .ORP y manipularlos para ocultarlos de modo que no son visibles a través del Explorador de archivos cuando los conecta a otro dispositivo.

Dicho esto, una gran incógnita es si el vector inicial es un documento o el módulo ejecutable ctrlpanel.exe.

«La ventaja del virus de dos módulos es que puede propagarse como un ejecutable independiente o como un documento infectado», afirmó Svajcer.

«Incluso puede ser ventajoso propagarse inicialmente como un ejecutable, ya que el módulo puede ejecutarse de forma independiente y configurar las claves de registro para permitir la ejecución del código VBA y cambiar los formatos de archivos guardados predeterminados a .DOC antes de infectar documentos. De esa manera, la infección Puede que sea un poco más sigiloso».