Los cazadores de amenazas han identificado una nueva variante de malware para Android llamada MoqHao que se ejecuta automáticamente en dispositivos infectados sin requerir ninguna interacción del usuario.

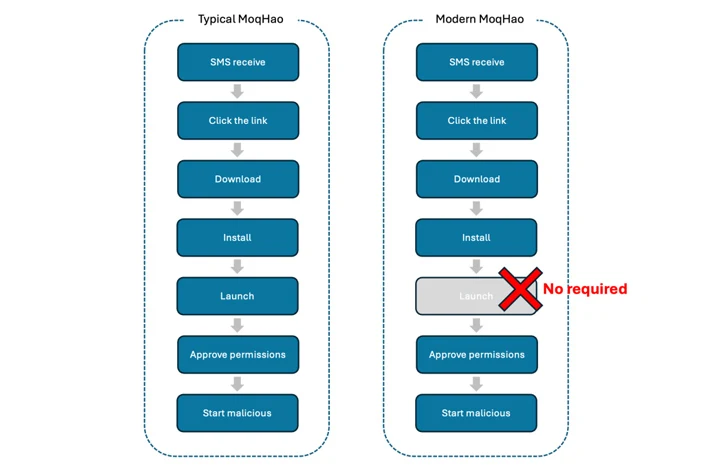

«El MoqHao típico requiere que los usuarios instalen e inicien la aplicación para lograr el propósito deseado, pero esta nueva variante no requiere ejecución», McAfee Labs dicho en un informe publicado esta semana. «Mientras la aplicación está instalada, su actividad maliciosa comienza automáticamente».

Los objetivos de la campaña incluyen usuarios de Android ubicados en Francia, Alemania, India, Japón y Corea del Sur.

MoqHao, también llamado Wroba y XLoader (no confundir con el Malware para Windows y macOS del mismo nombre), es una amenaza móvil basada en Android que está asociada con un grupo chino motivado financieramente denominado Mantis errante (también conocido como Shaoye).

Típico cadenas de ataque comienzan con mensajes SMS con temas de entrega de paquetes que contienen enlaces fraudulentos que, cuando se hace clic desde dispositivos Android, conducen a la implementación del malware pero redirigen a las víctimas a páginas de recolección de credenciales que se hacen pasar por la página de inicio de sesión de iCloud de Apple cuando se visitan desde un iPhone.

En julio de 2022, Sekoia detalló una campaña que comprometió al menos 70.000 dispositivos Android en Francia. A principios del año pasado, se descubrió que versiones actualizadas de MoqHao se infiltraban en enrutadores Wi-Fi y secuestraban el sistema de nombres de dominio (DNS), lo que revela el compromiso del adversario de innovar su arsenal.

La última versión de MoqHao continúa distribuyéndose a través de técnicas de smishing, pero lo que ha cambiado es que la carga útil maliciosa se ejecuta automáticamente al momento de la instalación y solicita a la víctima que le otorgue permisos riesgosos sin iniciar la aplicación, un comportamiento previamente detectado con aplicaciones falsas que contienen el Malware de anuncios ocultos.

Lo que también recibió un lavado de cara es que los enlaces compartidos en los mensajes SMS se ocultan mediante acortadores de URL para aumentar la probabilidad de éxito del ataque. El contenido de estos mensajes se extrae del campo de biografía (o descripción) de perfiles fraudulentos de Pinterest creados para este fin.

MoqHao está equipado con varias funciones que le permiten recopilar sigilosamente información confidencial como metadatos del dispositivo, contactos, mensajes SMS y fotos, llamar a números específicos con modo silencioso y habilitar/deshabilitar Wi-Fi, entre otras.

McAfee dijo que informó los hallazgos a Google, que se dice que «ya está trabajando en la implementación de mitigaciones para evitar este tipo de ejecución automática en una futura versión de Android».

El desarrollo se produce cuando la empresa china de ciberseguridad QiAnXin reveló que un sindicato de cibercrimen previamente desconocido llamado Bigpanzi ha sido vinculado al compromiso de televisores inteligentes y decodificadores (STB) basados en Android con el fin de acorralarlos en una botnet para realizar ataques distribuidos de denegación de servicio (DDoS).

Se estima que la operación, activa desde al menos 2015, controla una botnet que comprende 170.000 bots activos diariamente, la mayoría de los cuales están ubicados en Brasil. Sin embargo, 1,3 millones de direcciones IP brasileñas distintas han sido asociadas con Bigpanzi desde agosto de 2023.

Las infecciones son posibles engañando a los usuarios para que instalen aplicaciones con trampas explosivas para transmitir películas y programas de televisión pirateados a través de sitios web sospechosos. La campaña fue revelado por primera vez por el proveedor ruso de antivirus Doctor Web en septiembre de 2023.

«Una vez instalados, estos dispositivos se transforman en nodos operativos dentro de su plataforma de transmisión de medios ilícitos, brindando servicios como proxy de tráfico, ataques DDoS, provisión de contenido OTT y tráfico pirata», dijeron los investigadores de QiAnXin.

«La posibilidad de que los televisores y STB controlados por Bigpanzi transmitan contenidos violentos, terroristas o pornográficos, o que empleen vídeos cada vez más convincentes generados por IA para propaganda política, plantea una amenaza significativa al orden y la estabilidad social».