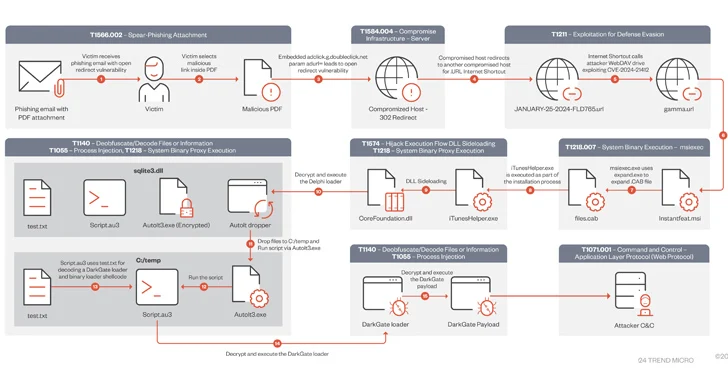

Una campaña de malware DarkGate observada a mediados de enero de 2024 aprovechó una falla de seguridad recientemente reparada en Microsoft Windows como día cero mediante el uso de instaladores de software falsos.

«Durante esta campaña, los usuarios fueron atraídos mediante archivos PDF que contenían redireccionamientos abiertos de Google DoubleClick Digital Marketing (DDM) que conducían a víctimas desprevenidas a sitios comprometidos que albergaban Microsoft Windows SmartScreen, evitando CVE-2024-21412 que conducía a instaladores maliciosos de Microsoft (.MSI). «Tendencia Micro dicho.

CVE-2024-21412 (puntuación CVSS: 8,1) se refiere a una vulnerabilidad de elusión de una función de seguridad de archivos de acceso directo a Internet que permite a un atacante no autenticado eludir las protecciones de SmartScreen engañando a una víctima para que haga clic en un archivo especialmente diseñado.

Fue fijado por Microsoft como parte de sus actualizaciones del martes de parches para febrero de 2024, pero no antes de que fuera convertido en arma por un actor de amenazas llamado Hidra de agua (también conocido como DarkCasino) para distribuir el malware DarkMe en ataques dirigidos a instituciones financieras.

Los últimos hallazgos de Trend Micro muestran que la vulnerabilidad ha sido objeto de una explotación más amplia de lo que se pensaba anteriormente, y la campaña DarkGate la aprovecha junto con redireccionamientos abiertos de Google Ads para propagar el malware.

La sofisticada cadena de ataque comienza cuando las víctimas hacen clic en un enlace incrustado en un archivo adjunto PDF enviado a través de un correo electrónico de phishing. El enlace implementa una redirección abierta desde el doble clic de Google.[.]net a un servidor web comprometido que aloja un archivo de acceso directo a Internet .URL malicioso que explota CVE-2024-21412.

Específicamente, las redirecciones abiertas están diseñadas para distribuir instaladores de software falsos de Microsoft (.MSI) que se hacen pasar por software legítimo, como Apple iTunes, Notion, NVIDIA, que vienen equipados con un archivo DLL de carga lateral que descifra e infecta a los usuarios con Puerta oscura (versión 6.1.7).

Vale la pena señalar que los actores de amenazas han empleado otra falla de omisión ahora reparada en Windows SmartScreen (CVE-2023-36025, puntuación CVSS: 8.8) para ofrecer DarkGate, Phemedrone Stealer y Mispadu durante los últimos meses.

El abuso de las tecnologías de Google Ads permite a los actores de amenazas aumentar el alcance y la escala de sus ataques a través de diferentes campañas publicitarias diseñadas para audiencias específicas.

«El uso de instaladores de software falsos, junto con redireccionamientos abiertos, es una combinación potente y puede provocar muchas infecciones», dijeron los investigadores de seguridad Peter Girnus, Aliakbar Zahravi y Simon Zuckerbraun. «Es esencial permanecer alerta e instruir a los usuarios para que no confíen en ningún instalador de software que reciban fuera de los canales oficiales».

El desarrollo se produce cuando el Centro de inteligencia de seguridad de AhnLab (ASEC) y eSentire revelaron que los instaladores falsificados para Adobe Reader, Noción y Sinápticos se distribuyen a través de archivos PDF falsos y sitios web aparentemente legítimos para implementar ladrones de información como LummaC2 y la puerta trasera XRed.

También sigue al descubrimiento de nuevas familias de malware ladrón como Ladrón de planetas, Ladrón de ira (también conocido como xStealer) y Tweaks (también conocido como Tweaker), que se suman a la gran cantidad de amenazas cibernéticas que son capaces de recopilar información confidencial de hosts comprometidos.

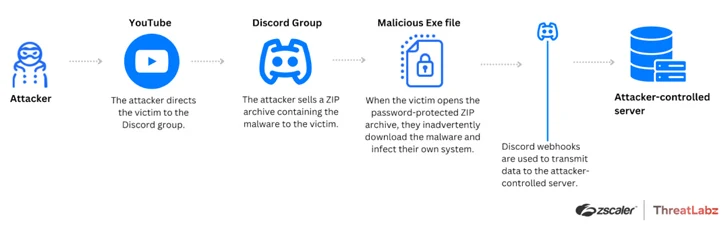

«Los atacantes están explotando plataformas populares, como YouTube y Discord, para distribuir Tweaks a los usuarios de Roblox, aprovechando la capacidad de las plataformas legítimas para evadir la detección mediante listas de bloqueo de filtros web que normalmente bloquean servidores maliciosos conocidos», Zscaler ThreatLabz dicho.

«Los atacantes comparten archivos maliciosos disfrazados de paquetes de optimización de fotogramas por segundo (FPS) con los usuarios y, a su vez, los usuarios infectan sus propios sistemas con el malware Tweaks».

El ladrón basado en PowerShell está equipado para filtrar datos confidenciales, incluida información del usuario, ubicación, perfiles de Wi-Fi, contraseñas, ID de Roblox y detalles de la moneda del juego, a un servidor controlado por el atacante a través de un webhook de Discord.

También se ha observado que las campañas de publicidad maliciosa e ingeniería social actúan como vector de acceso inicial para difundir una amplia gama de troyanos de acceso remoto y ladrones como Agente Tesla, RATA CyberGate, botnet fénix, Matanbuchus, NarniaRAT, Remcos RATA, Radamantis, Ladrón de zafirosy en breve.