El actor de amenazas conocido como toddygato Se ha observado el uso de una amplia gama de herramientas para retener el acceso a entornos comprometidos y robar datos valiosos.

La firma rusa de ciberseguridad Kaspersky caracterizó al adversario por depender de varios programas para recopilar datos a «escala industrial» de organizaciones principalmente gubernamentales, algunas de ellas relacionadas con la defensa, ubicadas en la región de Asia y el Pacífico.

«Para recopilar grandes volúmenes de datos de muchos hosts, los atacantes necesitan automatizar el proceso de recolección de datos tanto como sea posible y proporcionar varios medios alternativos para acceder y monitorear continuamente los sistemas que atacan», afirman los investigadores de seguridad Andrey Gunkin, Alexander Fedotov y Natalya Shornikova. dicho.

toddycat era documentado por primera vez por la compañía en junio de 2022 en relación con una serie de ciberataques dirigidos a entidades gubernamentales y militares en Europa y Asia desde al menos diciembre de 2020. Estas intrusiones aprovecharon una puerta trasera pasiva denominada Samurai que permite el acceso remoto al host comprometido.

Desde entonces, se ha realizado un examen más detenido del oficio del actor de amenazas. descubierto herramientas adicionales de filtración de datos como LoFiSe y Pcexter para recopilar datos y cargar archivos en Microsoft OneDrive.

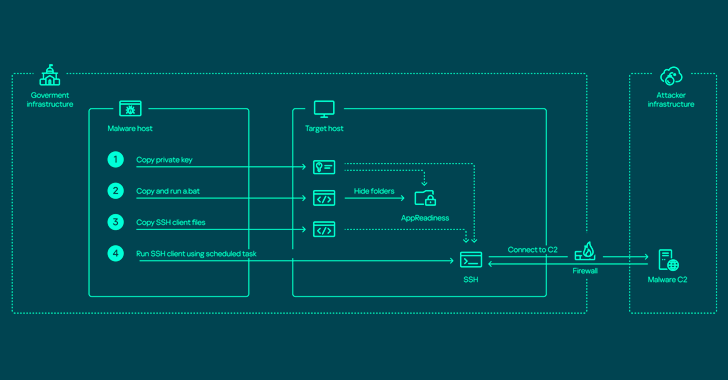

El último conjunto de programas implica una combinación de software de recopilación de datos de túneles, que se utilizan después de que el atacante ya haya obtenido acceso a cuentas de usuarios privilegiados en el sistema infectado. Esto incluye –

- Túnel SSH inverso usando OpenSSH

- SoftEther VPN, cuyo nombre cambia a archivos aparentemente inofensivos como «boot.exe», «mstime.exe», «netscan.exe» y «kaspersky.exe».

- Ngrok y Krong para cifrar y redirigir el tráfico de comando y control (C2) a un determinado puerto en el sistema de destino

- Cliente FRP, un proxy inverso rápido de código abierto basado en Golang

- Cuthead, un ejecutable compilado en .NET para buscar documentos que coincidan con una extensión específica o un nombre de archivo, o la fecha en que se modifican

- WAExp, un programa .NET para capturar datos asociados con la aplicación web WhatsApp y guardarlos como un archivo, y

- TomBerBil para extraer cookies y credenciales de navegadores web como Google Chrome y Microsoft Edge

«Los atacantes están utilizando activamente técnicas para eludir las defensas en un intento de enmascarar su presencia en el sistema», dijo Kaspersky.

«Para proteger la infraestructura de la organización, recomendamos agregar a la lista de bloqueo del firewall los recursos y las direcciones IP de los servicios en la nube que proporcionan túneles de tráfico. Además, se debe exigir a los usuarios que eviten almacenar contraseñas en sus navegadores, ya que ayuda a los atacantes a acceder a información confidencial. «.