Un análisis forense de un conjunto de datos gráficos que contiene transacciones en la cadena de bloques de Bitcoin ha revelado grupos asociados con actividades ilícitas y lavado de dinero, incluida la detección de ganancias delictivas enviadas a un intercambio de cifrado y billeteras previamente desconocidas que pertenecen a un mercado ruso de la red oscura.

El recomendaciones Provienen de Elliptic en colaboración con investigadores del MIT-IBM Watson AI Lab.

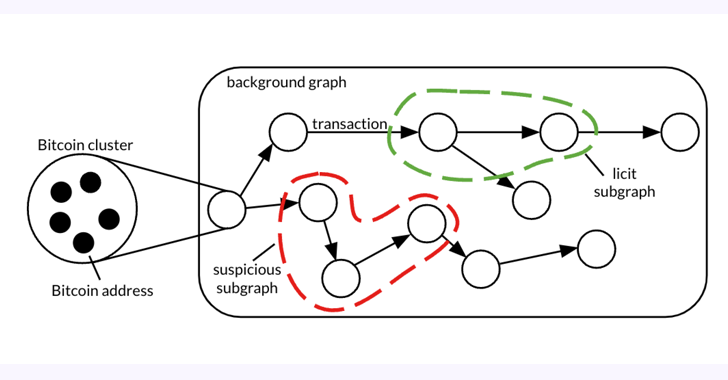

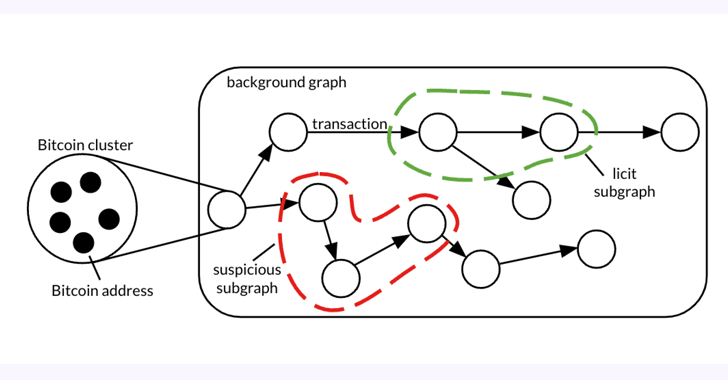

El conjunto de datos de 26 GB, denominado Elíptica2es un «gran conjunto de datos de gráficos que contiene 122.000 subgrafos etiquetados de grupos de Bitcoin dentro de un gráfico de fondo que consta de 49 millones de grupos de nodos y 196 millones de transacciones de borde», dijeron los coautores. dicho en un artículo compartido con The Hacker News.

Elliptic2 se basa en el Conjunto de datos elípticos (también conocido como Elliptic1), un gráfico de transacciones que se hizo público en julio de 2019 con el objetivo de lucha contra los delitos financieros utilizando redes neuronales convolucionales gráficas (GCN).

La idea, en pocas palabras, es descubrir actividades ilícitas y patrones de lavado de dinero aprovechando seudonimato de blockchain y combinarlo con conocimiento sobre la presencia de servicios lícitos (por ejemplo, intercambio, proveedor de billetera, minero, etc.) e ilícitos (por ejemplo, mercado de la red oscura, malware, organizaciones terroristas, esquema Ponzi, etc.) en la red.

«El uso del aprendizaje automático a nivel de subgrafo, es decir, los grupos de transacciones que componen los casos de lavado de dinero, puede ser eficaz para predecir si las transacciones criptográficas constituyen producto del delito», dijo Tom Robinson, científico jefe y cofundador de Elliptic. Las noticias de los piratas informáticos.

«Esto es diferente a las soluciones criptográficas ALD convencionales, que se basan en el rastreo de fondos de billeteras ilícitas conocidas o en la comparación de patrones con prácticas conocidas de lavado de dinero».

El estudio, que experimentó con tres métodos diferentes de clasificación de subgrafos en Elliptic2, como GNN-Seg, Sub2Vecy VASOidentificó subgrafos que representaban cuentas de intercambio de cifrado potencialmente involucradas en actividades ilegítimas.

Además, ha hecho posible rastrear el origen de los fondos asociados con subgrafos sospechosos hasta varias entidades, incluido un mezclador de criptomonedas, un esquema Ponzi con sede en Panamá y un foro ruso de la web oscura al que solo se puede acceder mediante invitación.

Robinson dijo que simplemente considerar la «forma» (las estructuras locales dentro de una red compleja) de los subgrafos de lavado de dinero demostró ser una forma ya efectiva de detectar actividades criminales.

Un examen más detallado de los subgrafos predichos utilizando el modelo GLASS entrenado también ha identificado patrones conocidos de lavado de criptomonedas, como la presencia de cadenas de pelado y servicios anidados.

«Una cadena de pelado es donde una pequeña cantidad de criptomoneda se ‘pela’ a una dirección de destino, mientras que el resto se envía a otra dirección bajo el control del usuario», explicó Robinson. «Esto sucede repetidamente para formar una cadena de pelado. El patrón puede tener propósitos legítimos de privacidad financiera, pero también puede ser indicativo de lavado de dinero, especialmente cuando la criptomoneda ‘pelada’ se envía repetidamente a un servicio de intercambio».

«Esta es una conocida técnica de lavado de criptomonedas y tiene una analogía con el ‘smurfing’ dentro de las finanzas tradicionales, por lo que el hecho de que nuestro modo de aprendizaje automático la haya identificado de forma independiente es alentador».

En cuanto a los próximos pasos, se espera que la investigación se centre en aumentar la exactitud y precisión de estas técnicas, así como en extender el trabajo a otras cadenas de bloques, añadió Robinson.