Se ha observado que dos grupos de amenazas persistentes avanzadas (APT) vinculados a China apuntan a entidades y países miembros afiliados a la Asociación de Naciones del Sudeste Asiático (ASEAN) como parte de una campaña de ciberespionaje durante los últimos tres meses.

Esto incluye al actor de amenazas conocido como panda mustangque ha sido recientemente vinculado a ciberataques contra Myanmar así como otros países asiáticos con una variante de la puerta trasera PlugX (también conocida como Korplug) denominada DOPLUGS.

Se cree que Mustang Panda, también llamado Camaro Dragon, Earth Preta y Stately Taurus, se ha dirigido a entidades en Myanmar, Filipinas, Japón y Singapur, enviándoles correos electrónicos de phishing diseñados para entregar dos paquetes de malware.

«Los actores de amenazas crearon malware para estos paquetes del 4 al 5 de marzo de 2024, coincidiendo con la Cumbre Especial ASEAN-Australia (4 al 6 de marzo de 2024)», Unidad 42 de Palo Alto Networks dicho en un informe compartido con The Hacker News.

Uno de los paquetes de malware es un archivo ZIP que contiene un ejecutable («Talking_Points_for_China.exe»), que cuando se inicia, carga un archivo DLL («KeyScramblerIE.dll») y finalmente implementa un conocido malware Mustang Panda llamado PUBLOAD, un descargador empleado anteriormente para soltar PlugX.

Vale la pena señalar aquí que el binario es una copia renombrada de un software legítimo llamado KeyScrambler.exe que es susceptible a la carga lateral de DLL.

El segundo paquete, por otro lado, es un ejecutable de protector de pantalla («Note PSO.scr») que se utiliza para recuperar código malicioso de la siguiente etapa desde una dirección IP remota, incluido un programa benigno firmado por una compañía de videojuegos rebautizada como WindowsUpdate. exe y una DLL maliciosa que se inicia utilizando la misma técnica que antes.

«Este malware intenta establecer una conexión con www[.]nombredeservidorabierto[.]com al 146.70.149[.]36 para comando y control (C2)», dijeron los investigadores.

La Unidad 42 dijo que también detectó tráfico de red entre una entidad afiliada a la ASEAN y la infraestructura C2 de un segundo grupo APT chino, lo que sugiere una violación del entorno de la víctima. Este grupo de actividad de amenazas sin nombre se ha atribuido a ataques similares contra Camboya.

«Este tipo de campañas continúan demostrando cómo las organizaciones son blanco de objetivos de ciberespionaje, donde grupos de amenazas afiliados a estados nacionales recopilan inteligencia de intereses geopolíticos dentro de la región», dijeron los investigadores.

Earth Krahang emerge en estado salvaje

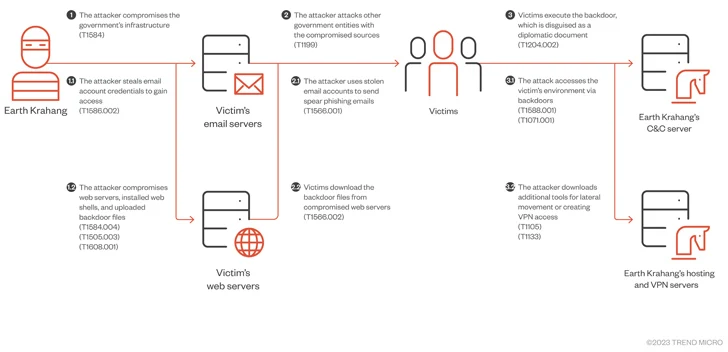

Los hallazgos llegan una semana después de que Trend Micro arrojara luz sobre un nuevo actor de amenazas chino conocido como Earth Krahang que se ha dirigido a 116 entidades en 35 países aprovechando el phishing y fallas en los servidores públicos Openfire y Oracle para entregar malware personalizado como PlugX. , SombraPad, ReShelly DinodasRAT (también conocido como Distribuidor X).

Los primeros ataques se remontan a principios de 2022, y el adversario aprovechó una combinación de métodos para escanear datos confidenciales.

Earth Krahang, que tiene un fuerte enfoque en el sudeste asiático, también muestra cierto nivel de superposición con otro actor de amenaza del nexo con China rastreado como tierra luska (también conocido como Hotel Rojo). Es probable que ambos conjuntos de intrusiones estén gestionados por el mismo actor de amenazas y estén conectados a un contratista del gobierno chino llamado I-Soon.

«Una de las tácticas favoritas del actor de amenazas implica utilizar su acceso malicioso a la infraestructura gubernamental para atacar a otras entidades gubernamentales, abusar de la infraestructura para alojar cargas útiles maliciosas, tráfico de ataques proxy y enviar correos electrónicos de phishing a objetivos relacionados con el gobierno utilizando cuentas de correo electrónico gubernamentales comprometidas. ,» la empresa dicho.

«Earth Krahang también utiliza otras tácticas, como construir servidores VPN en servidores públicos comprometidos para establecer acceso a la red privada de las víctimas y realizar ataques de fuerza bruta para obtener credenciales de correo electrónico. Estas credenciales se utilizan luego para filtrar los correos electrónicos de las víctimas».

Las filtraciones de I-Soon y la sombría escena del hackeo a sueldo

El mes pasado, un conjunto de documentos filtrados de I-Soon (también conocido como Anxun) en GitHub reveló cómo la empresa vende un amplia gama de ladrones y troyanos de acceso remoto como ShadowPad y Winnti (también conocido como TreadStone) a múltiples entidades gubernamentales chinas. Esto también abarca una plataforma de operaciones integrada que está diseñada para llevar a cabo campañas cibernéticas ofensivas y un implante de Linux indocumentado con nombre en código Héctor.

«La plataforma de operaciones integrada abarca aplicaciones y redes tanto internas como externas», obispo Fox dicho. «La aplicación interna es principalmente para la gestión de misiones y recursos. La aplicación externa está diseñada para llevar a cabo operaciones cibernéticas».

La oscura entidad de piratería a sueldo también ha sido implicado en el Campaña CARPA VENENO 2019 dirigido a grupos tibetanos y Hackeo de Comm100 en 2022además de ataques dirigidos a gobiernos extranjeros y minorías étnicas nacionales para obtener información valiosa, algunos de los cuales se llevan a cabo de forma independiente con la esperanza de conseguir un cliente gubernamental.

«La filtración de datos ha proporcionado una visión poco común de cómo el gobierno chino subcontrata partes de sus operaciones cibernéticas a empresas privadas de tercerosy cómo estas empresas trabajan entre sí para cumplir con estas demandas», ReliaQuest anotado.

La firma de ciberseguridad Recorded Future, en su propio análisisdijo que la filtración desvela los «lazos operativos y organizativos» entre la compañía y tres grupos cibernéticos diferentes patrocinados por el estado chino, como rojoalfa (también conocido como Deepcliff), RedHotel y POISON CARP.

«Proporciona evidencia de apoyo con respecto a la presencia largamente sospechada de ‘intendentes digitales‘ que proporcionan capacidades a múltiples grupos patrocinados por el estado chino».

También dijo que las superposiciones sugieren la presencia de múltiples subequipos centrados en misiones particulares dentro de la misma empresa. La huella victimológica de I-Soon se extiende a al menos 22 países, siendo el gobierno, las telecomunicaciones y la educación los sectores más afectados.

Además, los documentos publicados confirman que Copa Tianfu – La propia versión china del concurso de piratería Pwn2Own – actúa como un «sistema alimentador de vulnerabilidades» para el gobierno, permitiéndole almacenar exploits de día cero e idear códigos de explotación.

«Cuando las presentaciones de la Copa Tianfu aún no son cadenas de explotación completa, el Ministerio de Seguridad Pública difunde las vulnerabilidades de prueba de concepto a empresas privadas para explotar aún más estas capacidades de prueba de concepto», Margin Research dicho.

«China requisito de divulgación de vulnerabilidad «Es una parte del rompecabezas de cómo China acumula y convierte en armas sus vulnerabilidades, fijando en piedra la colección subrepticia ofrecida por la Copa Tianfu en años anteriores».

Actualmente se desconoce el origen de la filtración, aunque dos empleados de I-Soon dijo The Associated Press que se está llevando a cabo una investigación en colaboración con las autoridades. De la empresa sitio web desde entonces se ha desconectado.

«La filtración proporciona algunos de los detalles más concretos vistos públicamente hasta la fecha, revelando la naturaleza madura del ecosistema de ciberespionaje de China», Dakota Cary y Aleksandar Milenkoski de SentinelOne. dicho. «Muestra explícitamente cómo los requisitos gubernamentales de selección de objetivos impulsan un mercado competitivo de piratas informáticos contratados por contratistas independientes».