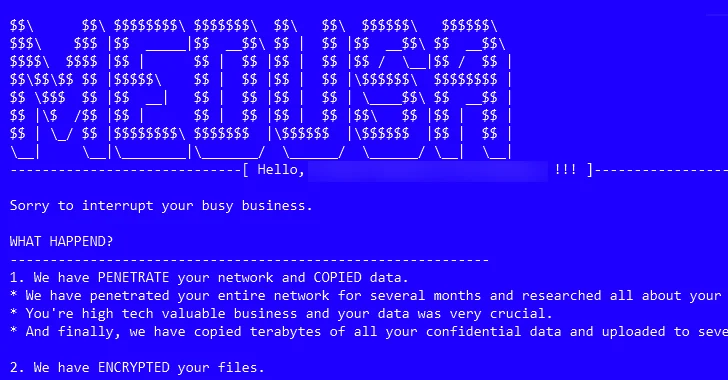

Los actores de amenazas asociados con el ransomware medusa han intensificado sus actividades tras el debut de un sitio dedicado a la filtración de datos en la web oscura en febrero de 2023 para publicar datos confidenciales de las víctimas que no están dispuestas a aceptar sus demandas.

«Como parte de su estrategia de múltiples extorsiones, este grupo brindará a las víctimas múltiples opciones cuando sus datos se publiquen en su sitio de filtración, como extensión de tiempo, eliminación de datos o descarga de todos los datos», dijo Anthony, investigador de la Unidad 42 de Palo Alto Networks. Galiette y Doel Santos dicho en un informe compartido con The Hacker News.

«Todas estas opciones tienen un precio que depende de la organización afectada por este grupo».

Medusa (que no debe confundirse con Medusa Locker) se refiere a una familia de ransomware que apareció a finales de 2022 antes de cobrar prominencia en 2023. Es conocido por apuntar de manera oportunista a una amplia gama de industrias como la alta tecnología, la educación, la manufactura, la atención médica y el comercio minorista. .

Se estima que hasta 74 organizaciones, principalmente en EE. UU., Reino Unido, Francia, Italia, España e India, se vieron afectadas por el ransomware en 2023.

Los ataques de ransomware orquestados por el grupo comienzan con la explotación de activos o aplicaciones de Internet con vulnerabilidades conocidas sin parches y el secuestro de cuentas legítimas, a menudo empleando intermediarios de acceso inicial para obtener un punto de apoyo en las redes objetivo.

En un caso observado por la empresa de ciberseguridad, se aprovechó un servidor Microsoft Exchange para cargar un shell web, que luego se utilizó como conducto para instalar y ejecutar el software de administración y monitoreo remoto (RMM) ConnectWise.

Un aspecto notable de las infecciones es la dependencia de técnicas de vida de la tierra (LotL) para mezclarse con actividades legítimas y eludir la detección. También se observa el uso de un par de controladores del núcleo para terminar una lista codificada de productos de seguridad.

A la fase de acceso inicial le sigue el descubrimiento y reconocimiento de la red comprometida, y los actores finalmente lanzan el ransomware para enumerar y cifrar todos los archivos, excepto aquellos con las extensiones .dll, .exe, .lnk y .medusa (la extensión dada). a los archivos cifrados).

Para cada víctima comprometida, el sitio de filtración de Medusa muestra información sobre las organizaciones, el rescate exigido, la cantidad de tiempo que queda antes de que los datos robados se hagan públicos y el número de visitas en un intento por ejercer presión sobre la empresa.

Los actores también ofrecen diferentes opciones a la víctima, todas las cuales implican alguna forma de extorsión para eliminar o descargar los datos robados y buscar una extensión de tiempo para evitar que los datos sean divulgados.

A medida que el ransomware continúa siendo una amenaza rampante, dirigida a empresas de tecnología, atención médica, infraestructura crítica y todo lo demás, los actores de amenazas detrás de él se están volviendo más descarados con sus tácticas, yendo más allá de nombrar y avergonzar públicamente a las organizaciones al recurrir a amenazas de violencia fisica e incluso canales dedicados a las relaciones públicas.

«El ransomware ha cambiado muchas facetas del panorama de amenazas, pero un avance reciente clave es su creciente mercantilización y profesionalización», investigadores de Sophos. dicho el mes pasado, calificando a las bandas de ransomware como «cada vez más conocedoras de los medios».

Medusa, según la Unidad 42, no solo tiene un equipo de medios para probablemente manejar sus esfuerzos de marca, sino que también aprovecha un canal público de Telegram llamado «soporte de información», donde los archivos de las organizaciones comprometidas se comparten y se puede acceder a ellos a través de clearnet. El canal se creó en julio de 2021.

«La aparición del ransomware Medusa a finales de 2022 y su notoriedad en 2023 marca un avance significativo en el panorama del ransomware», dijeron los investigadores. «Esta operación muestra métodos de propagación complejos, aprovechando tanto las vulnerabilidades del sistema como los intermediarios de acceso inicial, mientras evita hábilmente la detección mediante técnicas de subsistencia».

El desarrollo se produce cuando Arctic Wolf Labs publicó dos casos en los que las víctimas de las bandas de ransomware Akira y Royal fueron atacadas por terceros maliciosos que se hacían pasar por investigadores de seguridad para intentos secundarios de extorsión.

«Los actores de amenazas elaboraron una narrativa de tratar de ayudar a las organizaciones víctimas, ofreciendo piratear la infraestructura del servidor de los grupos de ransomware originales involucrados para eliminar los datos exfiltrados», dijeron los investigadores de seguridad Stefan Hostetler y Steven Campbell. dichoseñalando que el actor de amenazas buscó alrededor de 5 bitcoins a cambio del servicio.

También sigue un nuevo aviso del Centro Nacional de Seguridad Cibernética de Finlandia (NCSC-FI) sobre un aumento en los incidentes de ransomware Akira en el país hacia fines de 2023 al explotar una falla de seguridad en los dispositivos VPN de Cisco (CVE-2023-20269puntuación CVSS: 5,0) para infringir entidades nacionales.