Una y otra vez, hay informes de una nueva empresa que ha sufrido una violación informática en la que los piratas informáticos obtuvieron información de la cuenta del usuario. En Internet circulan abiertamente bases de datos que contienen millones de datos de inicio de sesión y muestran la magnitud del problema. No importa la longitud de su contraseña si la empresa no la protege.

Además, hoy en día la mayoría de las personas tienen no sólo unas pocas, sino decenas o cientos de cuentas en diferentes sitios web. Puede que algunos no sean tan importantes, pero muchos sí lo son. Ya sea por su naturaleza, como el correo electrónico y las redes sociales, o por lo que contienen y su valor sentimental para ti. Imagina que has pasado 20.000 horas en un juego de rol en línea y de repente entran hackers, cambian tu contraseña y dirección de correo electrónico y cambian el nombre de tu personaje a «La misma contraseña en todas partes». Gorrón.

Los piratas informáticos no solo buscan cuentas financieras, correos electrónicos y redes sociales. También buscan cuentas en varias tiendas digitales, siendo particularmente buscadas las cuentas de Steam con muchos juegos, y a algunos les gusta bloquear a las víctimas fuera de foros y otras cuentas que no tienen valor para nadie más que para la víctima.

En esta guía, le explico lo que puede y debe hacer para protegerse lo más posible de la pérdida de cuentas a manos de los piratas informáticos.

Otras lecturas: 4 peligrosos exploits de seguridad para PC que atacan en este momento (y cómo combatirlos)

Fundición

Utilice contraseñas únicas y seguras

En primer lugar, lo que ya debería haberse grabado en la cabeza de todos los usuarios de Internet: realmente es necesario evitar tener la misma contraseña en más de una cuenta. Para las cuentas que honestamente no te interesan, puede que no importe mucho, pero todas las cuentas sobre las que odiarías perder el control simplemente deberían tener una contraseña única. Línea de fondo.

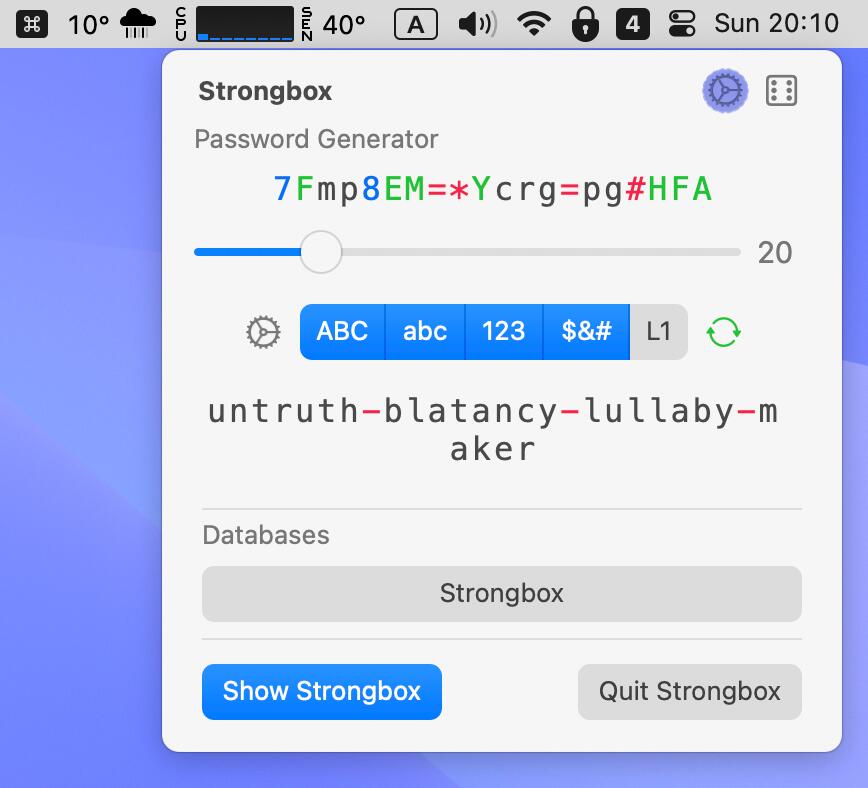

Además de ser única, es importante que la contraseña sea lo suficientemente segura como para que no pueda adivinarse fácilmente. Hay diferentes escuelas de pensamiento al respecto. Algunos piensan que algunas palabras aleatorias son más fáciles de memorizar si es necesario y más fáciles de escribir. Otros prefieren una cadena aleatoria de caracteres y números. Si alguna vez necesita ingresar su contraseña manualmente y no a través de un administrador de contraseñas (ver más abajo), le recomiendo el modelo de palabra.

Las contraseñas seguras no sirven sólo para mantener a las personas alejadas de su cuenta. Casi tan importante es que los piratas informáticos que encuentran la base de datos de usuarios de una empresa normalmente tienen que descifrar (adivinar) la contraseña de cada cuenta, ya que éstas no se almacenan en texto plano sino en los llamados códigos hash.

Fundición

Un administrador de contraseñas es de gran ayuda

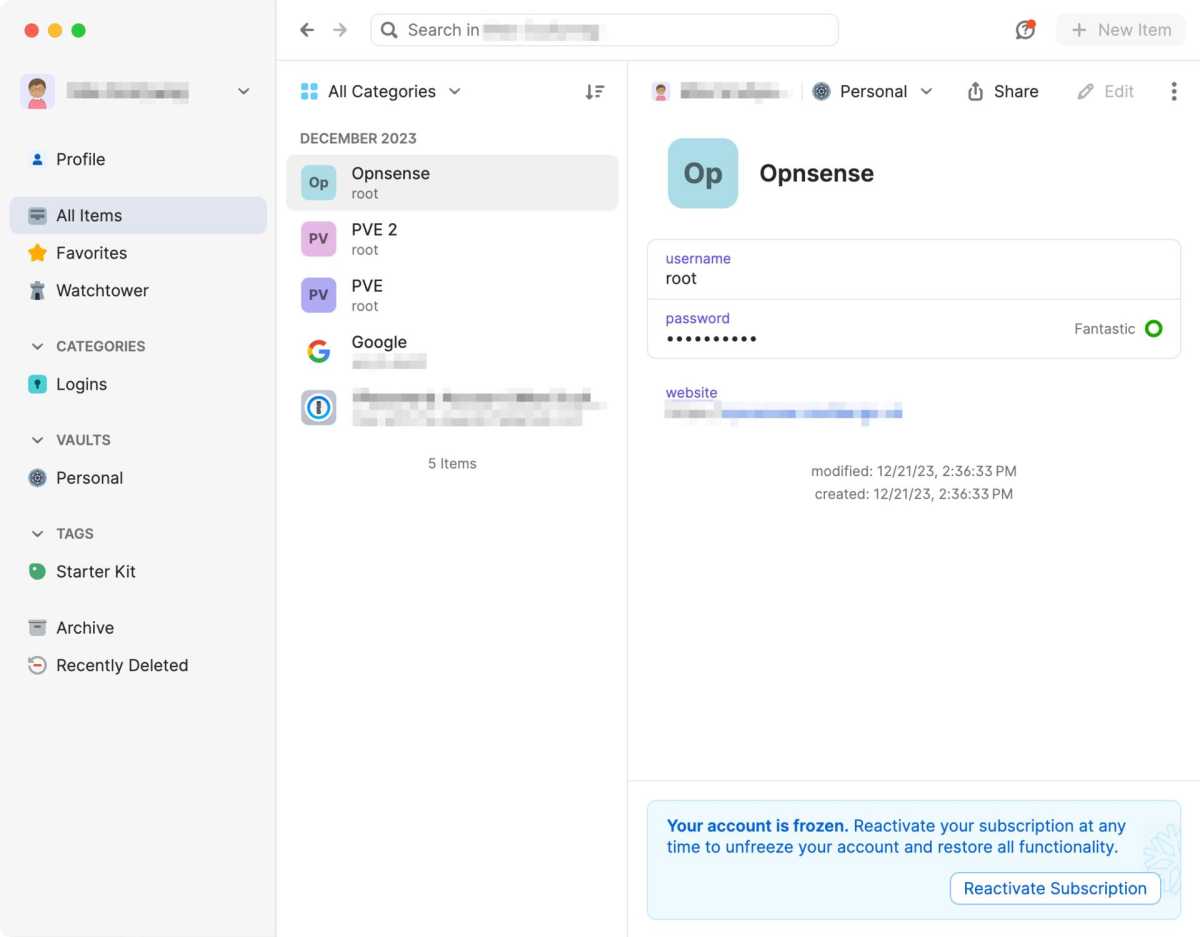

Para realizar un seguimiento de tantas cuentas, cada una con una contraseña única, la mayoría de las personas necesitan ayuda y la mejor ayuda es un administrador de contraseñas. Hay muchos para elegir, pero lo que tienen en común es que son más convenientes y seguros que permitir que su navegador guarde sus contraseñas.

Otras lecturas: Los mejores administradores de contraseñas

Todos los buenos administradores de contraseñas tienen algunas cosas en común. Almacenan todos los datos cifrados y manejan todo el cifrado y descifrado en sus dispositivos para que el desarrollador (o un pirata informático que haya accedido al desarrollador) nunca pueda ver ninguna contraseña. Pueden generar nuevas contraseñas seguras y guardarlas automáticamente. Completan los datos automáticamente, pero solo en el sitio web correcto. Y, por último, pueden sincronizar contraseñas entre diferentes dispositivos, para que puedas iniciar sesión fácilmente en tus cuentas sin importar qué dispositivo utilices.

Otra característica útil de algunos administradores de contraseñas es la capacidad de almacenar cosas distintas a las contraseñas: pasaportes, detalles de cuentas bancarias y tarjetas de débito, notas seguras y cualquier otra cosa que desee mantener organizada y que no desee que personas ajenas espíen.

Fundición

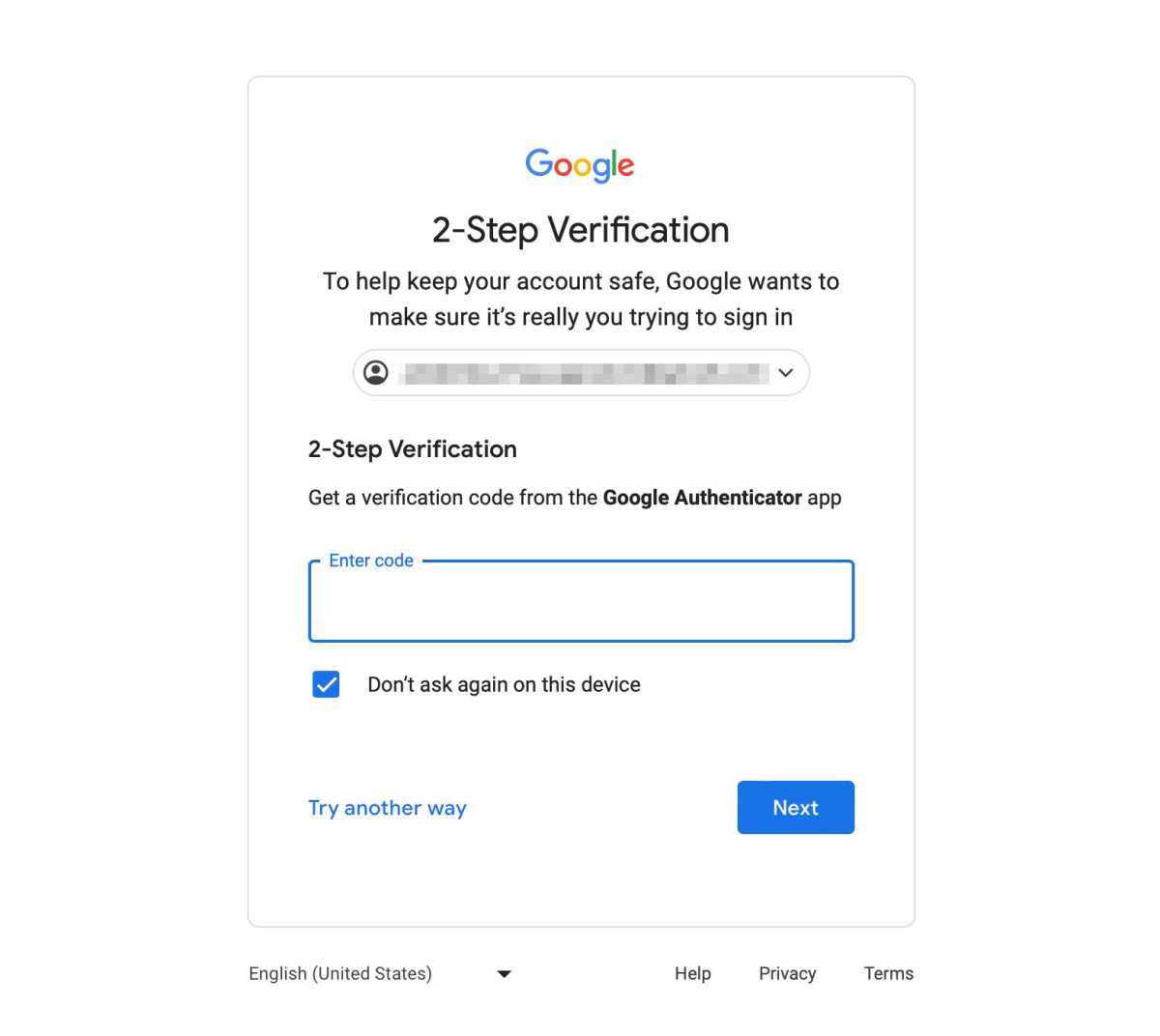

Autenticación de dos factores y verificación de dos pasos

Las contraseñas seguras protegen contra algunas amenazas, pero no todas. Por ejemplo, el malware que monitorea todo lo que escribe en su teclado puede leer contraseñas. Los sitios web de phishing pueden engañarlo para que ingrese nombres de usuario y contraseñas, y los estafadores no tardan muchos segundos en iniciar sesión y cambiar las contraseñas.

Es contra este tipo de amenazas que la autenticación de dos factores y la verificación en dos pasos lo protegen. La autenticación de dos factores significa que para iniciar sesión, necesita dos tipos diferentes de pruebas. Uno suele ser algo que usted sabe (una contraseña), el otro puede ser algo que tiene (como una llave de hardware o su teléfono móvil) o algo exclusivo de su persona física, es decir, autenticación biométrica como huellas dactilares.

La verificación en dos pasos significa que después de ingresar una contraseña, también debes ingresar un código que se envía a tu número de teléfono móvil, por ejemplo, por mensaje de texto o correo electrónico.

Una solución común es el uso de los llamados “códigos totp”, códigos con límite de tiempo que se pueden usar con aplicaciones específicas (como Google Authenticator) o en administradores de contraseñas. Dado que debe tener acceso físico a la computadora o teléfono móvil donde está almacenado el generador de códigos, esta es una forma de autenticación de dos factores. Además, el dispositivo suele tener contraseña o desbloqueo biométrico, y los administradores de contraseñas siempre tienen una contraseña maestra.

Mi recomendación para la mayoría de los usuarios que no son particularmente vulnerables a través del trabajo o actividades sin fines de lucro es utilizar el administrador de contraseñas para almacenar los detalles de inicio de sesión y generar códigos totp. No es tan seguro en términos absolutos como tener una aplicación separada para los códigos totp, pero siempre que hayas elegido uno de los mejores administradores de contraseñas, los riesgos son muy pequeños.

Lo que obtienes a cambio de un riesgo ligeramente mayor es un flujo de trabajo mucho más simple al iniciar sesión en diferentes cuentas, ya que el administrador de contraseñas generalmente copia automáticamente el código totp en el portapapeles cuando ingresa la contraseña y todo lo que tienes que hacer es pegar el código. en el siguiente paso. Esto, a su vez, significa que no está de más habilitar la autenticación de dos factores en tantas cuentas como sea posible, en lugar de hacerlo sólo en las más importantes, con el resultado de que su seguridad general es mucho mayor.

Fundición

Realice un seguimiento de los sitios pirateados y las credenciales filtradas

Ya sea que haya comenzado a usar Internet de manera extensiva en la década de 2010 o que haya estado conectado desde los primeros días, probablemente tendrá alguna cuenta ocasional que tenga algunos años.

Estas cuentas, especialmente si son cuentas en las que no inicias sesión con mucha frecuencia, pueden haberse filtrado cuando el proveedor fue pirateado en algún momento, sin tu conocimiento. La mayoría de las empresas obligan a todos los usuarios a cambiar sus contraseñas después de una infracción, independientemente de si los piratas informáticos realmente obtuvieron las contraseñas, pero si no inicia sesión, es posible que no reciba una advertencia al respecto.

Además del riesgo de que alguien haya accedido a esa cuenta en particular, por ejemplo si usó una contraseña débil (lo cual era fácil de hacer hace mucho tiempo antes de que los administradores de contraseñas fueran comunes), filtraciones como esta significan que la dirección de correo electrónico que usó termina en listas que varios delincuentes pueden utilizar para enviar phishing masivo u otros ataques.

Sobre el ¿Me han engañado? sitio web, puede ingresar su dirección de correo electrónico y descubrir rápidamente si está incluida en alguna de las bases de datos de detalles de cuentas que se han filtrado luego de varios hacks. El sitio enumera todas las filtraciones en las que se incluye su dirección y la fecha del hackeo. Luego puede consultar estos sitios para ver si aún puede iniciar sesión y si necesita cambiar su contraseña.

Algunos administradores de contraseñas tienen funciones para realizar un seguimiento automático de los sitios pirateados, por ejemplo, a través de asociaciones con Have I Been Pwned. El programa puede ver cuándo creó la cuenta y cuándo cambió su contraseña por última vez, y muestra una advertencia si no ha cambiado su contraseña desde antes de que el sitio en cuestión fuera pirateado.

Preguntas de seguridad, de la manera correcta

En el pasado, antes de que la autenticación de dos factores se convirtiera en algo común, muchos sitios utilizaban preguntas de seguridad que tenía que responder para ingresar a su cuenta si olvidaba su contraseña, por ejemplo, o para cambiar su contraseña o dirección de correo electrónico. Esto es menos común hoy en día, pero todavía sucede. Las preguntas suelen ser del tipo “¿en qué ciudad naciste”? y “¿cómo se llamaba tu primera mascota?”.

El truco con este tipo de preguntas es no responder con sinceridad. La información totalmente ficticia no se puede adivinar y ningún hacker puede descubrirla husmeando, por ejemplo, en Facebook o en algún viejo blog que escribiste hace mucho tiempo. Si tienes un administrador de contraseñas, lo cual recomiendo mucho, puedes crear una nota segura donde anotas todas las preguntas y respuestas.

Si se trata de una empresa con la que podrías estar en contacto por teléfono, tiene sentido elegir respuestas que sean fáciles de pronunciar y/o deletrear y en el idioma del equipo de atención al cliente de la empresa.

Fundición

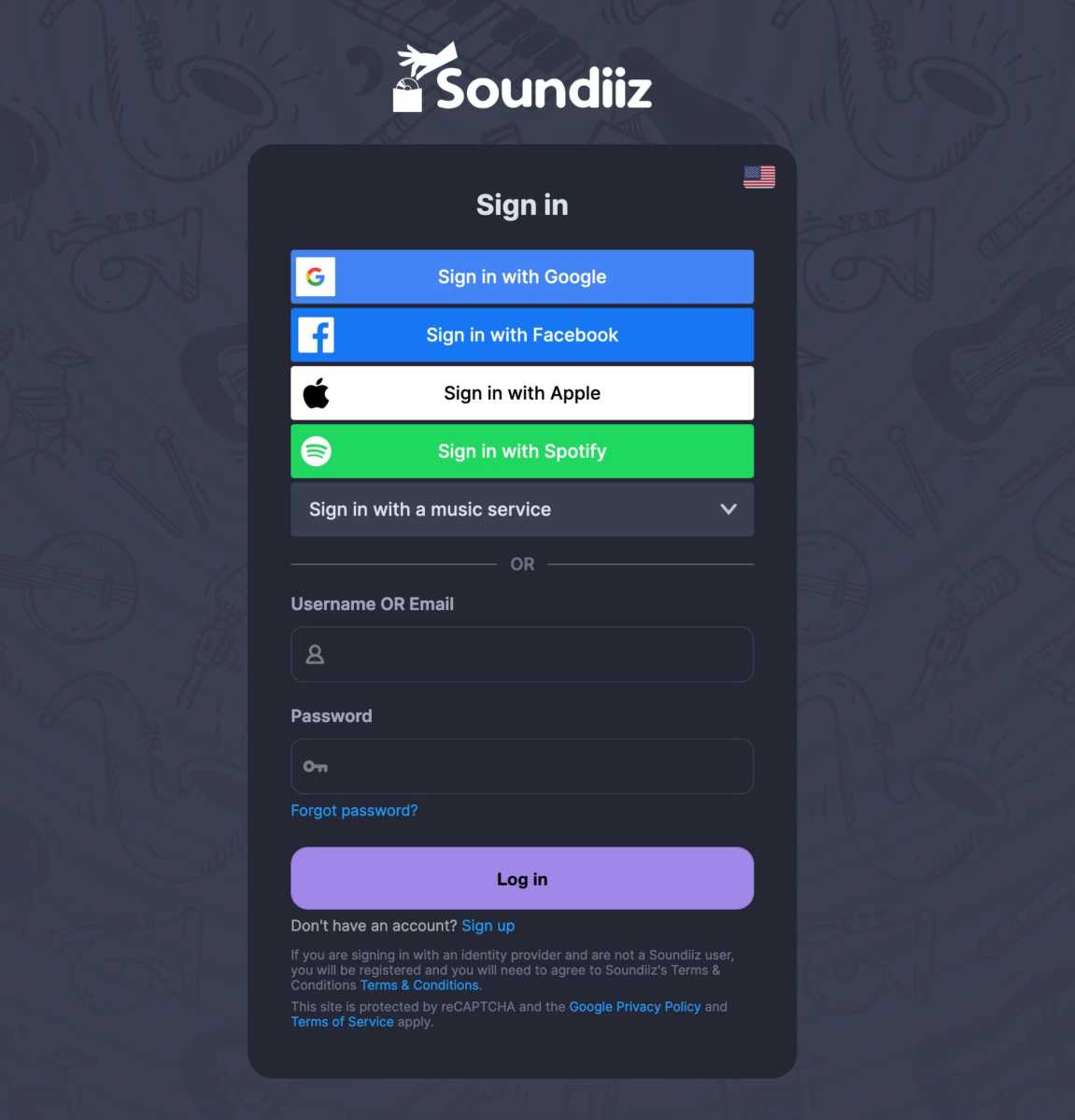

Inicia sesión con Google/Apple/Facebook

Hoy en día, se ha vuelto común que los sitios no requieran que usted cree una nueva cuenta con una dirección de correo electrónico y una contraseña, sino que le ofrezcan iniciar sesión a través de una cuenta con otra persona. Los más comunes son Google y Facebook, pero también existen Microsoft, Apple, Github y varios otros sitios.

Siempre que la cuenta de la empresa más grande sea realmente segura con una contraseña única y segura y una autenticación de dos factores, esto puede reducir el riesgo de que la cuenta de la empresa más pequeña sea pirateada. Si no te gustan los administradores de contraseñas, esto tiene mucho sentido ya que reduce en gran medida la cantidad de contraseñas que necesitas memorizar o anotar en un papel.

La primera vez que inicia sesión de esta manera, el sitio web crea una cuenta para usted y usted debe aceptar compartir cierta información de la cuenta con la otra empresa. Por ejemplo, Google comparte su nombre, su dirección de correo electrónico y su foto de perfil (si tiene una).

Inicio de sesión sencillo

Direcciones de correo electrónico únicas para iniciar sesión

Debido a que las direcciones de correo electrónico se utilizan con tanta frecuencia como nombres de usuario y se filtran con tanta frecuencia cuando las empresas son pirateadas, su dirección de correo electrónico es un riesgo para la seguridad. Los piratas informáticos sólo pueden intentar acceder a sus cuentas si conocen su nombre de usuario y, si es como la mayoría de las personas, utiliza la misma dirección de correo electrónico que su nombre de usuario en muchas o todas sus cuentas.

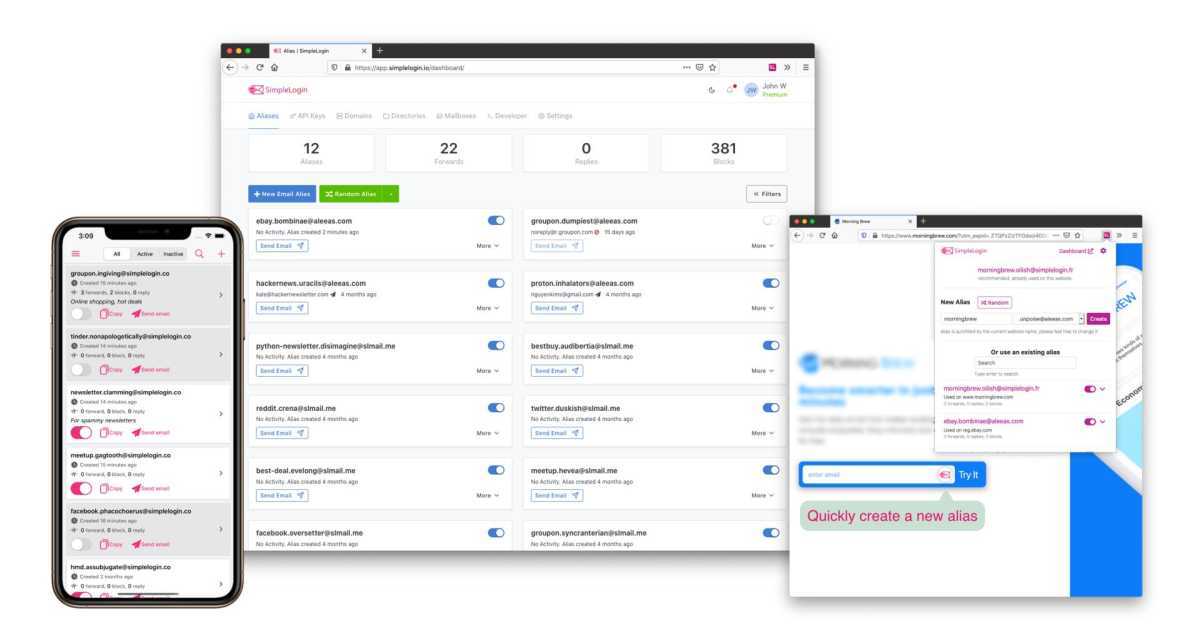

En los últimos años han surgido servicios que intentan poner remedio a esto. Algunos servicios de correo electrónico tienen una función para crear alias, es decir, direcciones alternativas que también conducen a usted, pero esto rápidamente se vuelve engorroso y la mayoría solo tiene un número limitado. Apple tiene números ilimitados para suscriptores de iCloud Plus. Los administradores de contraseñas 1contraseña y Paso de protones tienen funciones integradas que crean automáticamente alias para cuentas nuevas. El Inicio de sesión simple El servicio también proporciona alias ilimitados y la posibilidad de utilizar sus propios nombres de dominio por 30 dólares al año.

Recuperar el control de las cuentas secuestradas

Todos los grandes gigantes tecnológicos han desarrollado procesos para ayudar a los usuarios a recuperar el acceso a las cuentas. Busque el nombre de la empresa o servicio y «recuperación de cuenta». Haga esto en un dispositivo que esté absolutamente seguro de que no está pirateado ni afectado por malware, como la computadora de un amigo o una computadora vieja en la que borró y reinstaló el sistema.

El nivel de dificultad varía y depende en parte de cuántos problemas haya causado el hacker. Por ejemplo, un hacker realmente minucioso puede cambiar tanto su dirección de correo electrónico como su número de teléfono. En algunos casos, y con algunas empresas, puedes chocar contra la pared y tener que conformarte con perder tu cuenta. Otros también tienen protecciones contra eso. Facebook, por ejemplo, envía un enlace de recuperación especial a la antigua dirección de correo electrónico si alguien cambia su dirección.

Una vez dentro, cambie su contraseña y asegúrese de tener la dirección de correo electrónico y el número de teléfono correctos. Restablezca cualquier autenticación de dos factores y configúrela nuevamente, o configúrela si no la tenía antes. Algunos servicios tienen una función para cerrar sesión en todos los dispositivos en los que haya iniciado sesión: ¡úsela!

Las claves son el futuro

Una nueva tecnología que ha comenzado a implementarse gracias al soporte total tanto de Apple como de Google son las claves de acceso. Implica el uso de cifrado asimétrico de una manera inteligente que hace imposible que los piratas informáticos accedan a sus cuentas sin acceso a sus dispositivos y contraseñas o datos biométricos para desbloquearlos. Las claves también protegen contra filtraciones posteriores al pirateo, ya que los datos almacenados en el servidor no tienen sentido sin acceso a sus dispositivos.

Este artículo fue traducido del sueco al inglés y apareció originalmente en pcforalla.se.