Los usuarios chinos que buscan software legítimo como Notepad++ y VNote en motores de búsqueda como Baidu están siendo atacados con anuncios maliciosos y enlaces falsos para distribuir versiones troyanizadas del software y, en última instancia, implementarlo. Geacónuna implementación de Cobalt Strike basada en Golang.

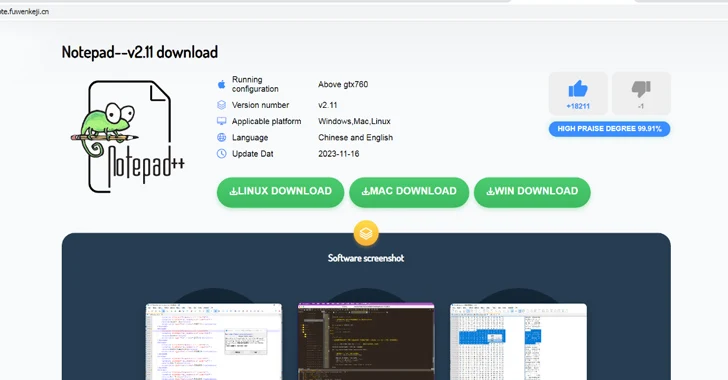

«El sitio malicioso encontrado en la búsqueda de notepad++ se distribuye a través de un bloque de publicidad», dijo el investigador de Kaspersky Sergey Puzan dicho.

«Al abrirlo, un usuario atento notará inmediatamente una divertida inconsistencia: la dirección del sitio web contiene la línea vnote, el título ofrece una descarga de Notepad‐‐ (un análogo de Notepad++, también distribuido como software de código abierto), mientras que la imagen orgullosamente muestra Notepad++. De hecho, los paquetes descargados desde aquí contienen Notepad‐‐.»

El sitio web, llamado vnote.fuwenkeji[.]cn, contiene enlaces de descarga a las versiones de Windows, Linux y macOS del software, y el enlace a la variante de Windows apunta a la versión oficial. Repositorio de casas rurales que contiene el instalador del Bloc de notas («Notepad–v2.10.0-plugin-Installer.exe»).

Las versiones de Linux y macOS, por otro lado, conducen a paquetes de instalación maliciosos alojados en vnote-1321786806.cos.ap-hongkong.myqcloud.[.]com.

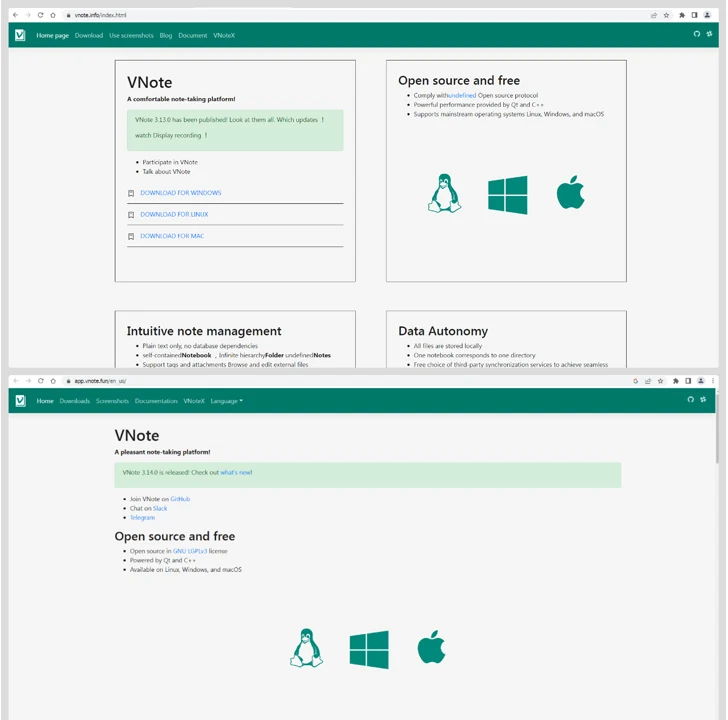

De manera similar, los sitios web falsos parecidos a VNote («vnote[.]información» y «vnotepad[.]com») conducen al mismo conjunto de myqcloud[.]Los enlaces com, en este caso, también apuntan a un instalador de Windows alojado en el dominio. Dicho esto, los enlaces a las versiones potencialmente maliciosas de VNote ya no están activos.

Un análisis de los instaladores del Bloc de notas modificado revela que están diseñados para recuperar una carga útil de la siguiente etapa desde un servidor remoto, una puerta trasera que muestra similitudes con Geacon.

Es capaz de crear conexiones SSH, realizar operaciones con archivos, enumerar procesos, acceder al contenido del portapapeles, ejecutar archivos, cargar y descargar archivos, tomar capturas de pantalla e incluso entrar en modo de suspensión. El comando y control (C2) se facilita mediante el protocolo HTTPS.

El desarrollo se produce cuando las campañas de publicidad maliciosa también han actuó como conducto para otro malware como murciélago falso (también conocido como EugenLoader) con la ayuda de archivos de instalación MSIX disfrazados de Microsoft OneNote, Notion y Trello.