imágenes falsas

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. ha agregado un error de seguridad crítico en Linux a su lista de vulnerabilidades que se sabe que se explotan activamente en la naturaleza.

La vulnerabilidad, registrada como CVE-2024-1086 y con una clasificación de gravedad de 7,8 sobre 10 posibles, permite a las personas que ya se han afianzado dentro de un sistema afectado aumentar sus privilegios en el sistema. Es el resultado de un error de uso después de la liberación, una clase de vulnerabilidad que ocurre en el software escrito en los lenguajes C y C++ cuando un proceso continúa accediendo a una ubicación de memoria después de haber sido liberada o desasignada. Las vulnerabilidades de uso después de la liberación pueden resultar en código remoto o escalada de privilegios.

La vulnerabilidad, que afecta a las versiones del kernel de Linux 5.14 a 6.6, reside en NF_tables, un componente del kernel que permite Filtro de redque a su vez facilita una variedad de operaciones de red, incluido el filtrado de paquetes, dirección de red [and port] traducción (NA[P]T), registro de paquetes, puesta en cola de paquetes en el espacio de usuario y otros métodos de manipulación de paquetes. Fue parcheado en enero, pero como indica el aviso de CISA, algunos sistemas de producción aún no lo han instalado. En el momento en que se publicó esta publicación de Ars, no se conocían detalles sobre la explotación activa.

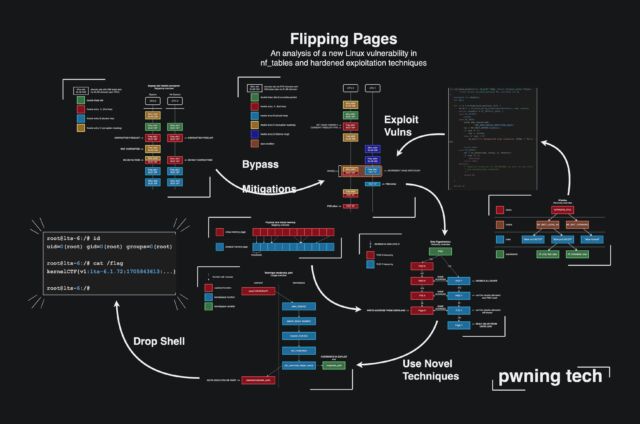

A artículo profundo La descripción de la vulnerabilidad revela que estos exploits proporcionan «una primitiva de doble liberación muy poderosa cuando se accede a las rutas de código correctas». doble gratis Las vulnerabilidades son una subclase de errores de uso después de la liberación que ocurren cuando la función free() para liberar memoria se llama más de una vez para la misma ubicación. El artículo enumera varias formas de explotar la vulnerabilidad, junto con el código para hacerlo.

El error de doble liberación es el resultado de no lograr la desinfección de la entrada en los veredictos de Netfilter cuando nf_tables y los espacios de nombres de usuarios sin privilegios están habilitados. Algunas de las técnicas de explotación más efectivas permiten la ejecución de código arbitrario en el kernel y pueden diseñarse para eliminar un shell raíz universal.

El autor ofreció el siguiente gráfico proporcionando una ilustración conceptual:

tecnología de pwning

CISA ha dado a las agencias federales bajo su autoridad hasta el 20 de junio para emitir un parche. La agencia insta a todas las organizaciones que aún no han aplicado una actualización a que lo hagan lo antes posible.