La nueva campaña de ataque a Redis debilita los sistemas antes de implementar cryptominer

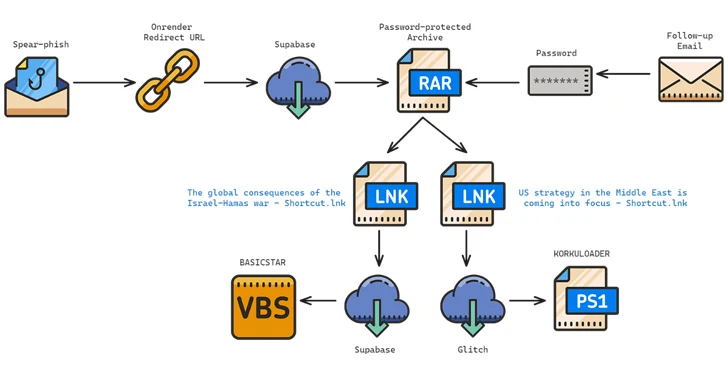

Si los atacantes obtienen acceso a un servidor utilizando algún otro método (por ejemplo, SSH) y ese servidor ejecuta una instancia de Redis en modo protegido, pueden conectarse localmente para desactivar la protección y luego poder enviar otros comandos a...